Vous cherchez un outil puissant pour collecter des informations sur un domaine ou une entreprise ? Recon-ng est une référence en OSINT et cybersécurité. Dans ce tutoriel complet, découvrez comment installer Recon-ng, l’utiliser efficacement et exploiter ses résultats comme un professionnel.

- Comprendre rapidement comment Recon-ng peut vous aider à collecter des informations utiles en OSINT et en cybersécurité.

- Apprendre à utiliser cet outil en ligne de commande sans être expert, avec une approche pensée pour les débutants.

- Savoir interpréter les données trouvées et les intégrer dans une vraie méthode de recherche ou d’audit sécurité.

Vous cherchez un outil capable de collecter des informations sur une cible sans passer vos journées à ouvrir 30 onglets dans votre navigateur ? Alors Recon-ng mérite clairement votre attention. Cet outil en ligne de commande est devenu une référence dans le monde de l’OSINT et de la reconnaissance en cybersécurité.

Même si son interface en terminal peut impressionner au premier regard, Recon-ng reste accessible aux débutants. Une fois les bases comprises, vous gagnerez un temps précieux pour rechercher des emails, sous-domaines, contacts, fuites de données ou informations techniques sur une entreprise, un site web ou un domaine.

- Recon-ng : qu’est-ce que c’est exactement ?

- Comment installer Recon-ng pas à pas

- Les commandes essentielles pour débuter avec Recon-ng : Les Workspaces

- Comment fonctionnent les modules Recon-ng ?

- Les modules les plus utiles pour débuter

- Sous-domaines, adresses mail et profils publics

- La base de données interne de Recon-ng

- La base de données au cœur de vos investigations

- Comprendre la logique des tables

- Explorer les données avec la commande db

- Modifier et enrichir vos données

- Supprimer pour garder une base propre

- L’importance stratégique de la base de données

- Comprendre avant de requêter

- Voir toutes les données d’une table

- Filtrer des informations précises

- Croiser les données, ça devient intéressant

- Trouver tous les hosts liés à un domaine

- Compter les résultats (analyse rapide)

- Identifier des données intéressantes

- Ajouter manuellement des données

- Supprimer des données inutiles

- Mettre à jour une information

- Astuce importante

- Progresser rapidement

- Comment interpréter et comprendre les résultats ?

- Recon-ng et les clés API : pourquoi c’est important ?

- Worfklow en Cybersécurité avec Recon-ng

- Comment intégrer Recon-ng dans un workflow OSINT complet

- Automatiser Recon-ng avec les scripts

- Exporter et exploiter les données

- Exporter les données proprement au format CSV

- Bonnes pratiques pour les débutants

- Tableau récapitulatif des commandes Recon-ng

- Foire aux Questions Recon-ng

Recon-ng : qu’est-ce que c’est exactement ?

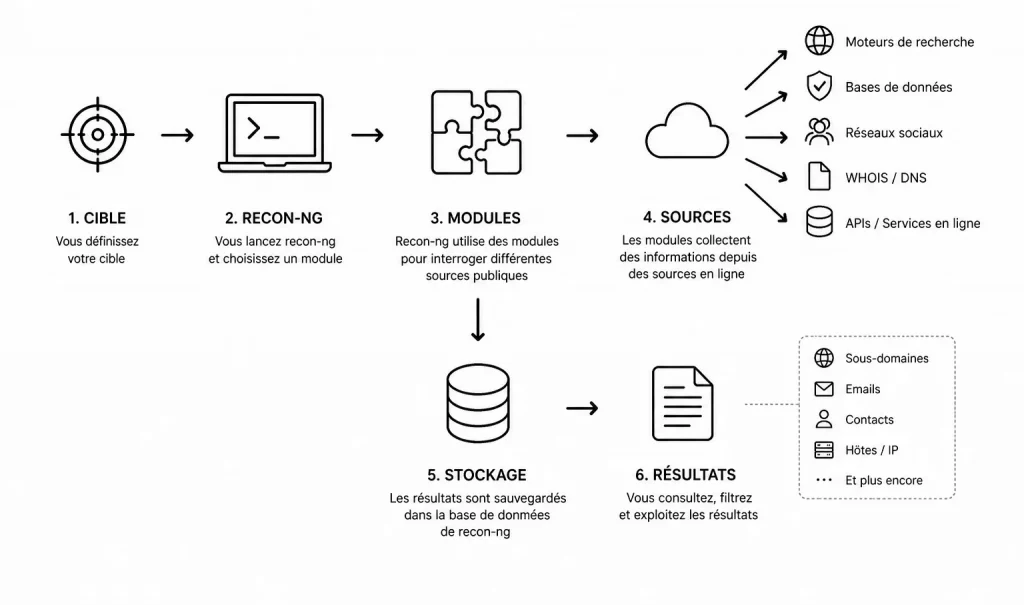

Recon-ng est un framework open source dédié à la reconnaissance. Son objectif principal consiste à automatiser la collecte d’informations publiques sur une cible.

En clair, au lieu de chercher manuellement sur plusieurs services en ligne, Recon-ng centralise de nombreux modules capables d’interroger différentes sources de données.

- Il fonctionne en CLI, c’est-à-dire en ligne de commande.

Pas de gros boutons colorés, pas d’interface flashy. Ici, tout passe par des commandes tapées au clavier. Cela peut sembler austère au début… mais c’est justement ce qui le rend rapide et puissant.

Recon-ng est souvent comparé à Metasploit, mais pour la phase de renseignement plutôt que pour l’exploitation de failles.

À quoi sert Recon-ng ?

Recon-ng peut servir dans plusieurs contextes :

En OSINT

L’OSINT (Open Source Intelligence) consiste à collecter des informations disponibles publiquement.

Avec Recon-ng, vous pouvez par exemple :

- rechercher les sous-domaines d’un site

- trouver des adresses email liées à un domaine

- identifier des employés d’une entreprise

- récupérer des informations WHOIS

- détecter des fuites de données

- cartographier la présence numérique d’une cible

En cybersécurité

Avant un audit de sécurité ou un test d’intrusion, la phase de reconnaissance est essentielle.

Recon-ng permet de :

- mieux comprendre la surface d’exposition d’une cible

- repérer des actifs oubliés

- identifier des sous-domaines sensibles

- détecter des technologies utilisées

- préparer une phase d’énumération plus poussée

Recon-ng n’attaque rien directement, il collecte. Et parfois, bien collecter vaut mieux qu’attaquer dans le vide.

Recon-ng est-il légal ?

Oui… si vous respectez la loi et l’éthique.

Recon-ng interroge souvent des données publiques. Cependant, utiliser ces informations contre une cible sans autorisation peut poser problème.

Utilisez Recon-ng :

- pour vos propres domaines

- dans un cadre pédagogique

- lors d’un audit autorisé

- pour de la veille OSINT légitime

Évitez de jouer à l’espion amateur du dimanche.

Comment installer Recon-ng pas à pas

Recon-ng fonctionne principalement sous Linux, macOS et parfois Windows via WSL.

Le plus simple reste Kali Linux, où l’outil est souvent disponible rapidement.

Installation sur Kali Linux / Debian / Ubuntu

Commencez par mettre à jour votre système :

sudo apt update && sudo apt upgrade -yEnsuite, installez Recon-ng :

sudo apt install recon-ng -yVérifiez que tout fonctionne :

recon-ngSi tout va bien, vous verrez l’interface du framework apparaître.

Installation via GitHub (méthode universelle)

Si votre distribution ne propose pas le paquet, utilisez GitHub.

Installez les dépendances :

sudo apt install git python3 python3-pip -yClonez le dépôt :

git clone https://github.com/lanmaster53/recon-ng.gitEntrez dans le dossier :

cd recon-ngLancez l’outil :

python3 recon-ngInstallation sur Windows

Le plus simple consiste à utiliser WSL (Windows Subsystem for Linux). Installez Ubuntu depuis Microsoft Store, puis appliquez la méthode Linux ci-dessus.

Franchement, c’est bien plus propre qu’une installation bricolée native.

Installation de recon-ng sur macOS

Sur macOS, l’installation de Recon-ng est généralement simple grâce à Homebrew, le gestionnaire de paquets le plus utilisé sur Mac. Si Homebrew est déjà installé, ouvrez le Terminal puis lancez :

brew install recon-ngUne fois l’installation terminée, démarrez l’outil avec la commande pour tester son installation :

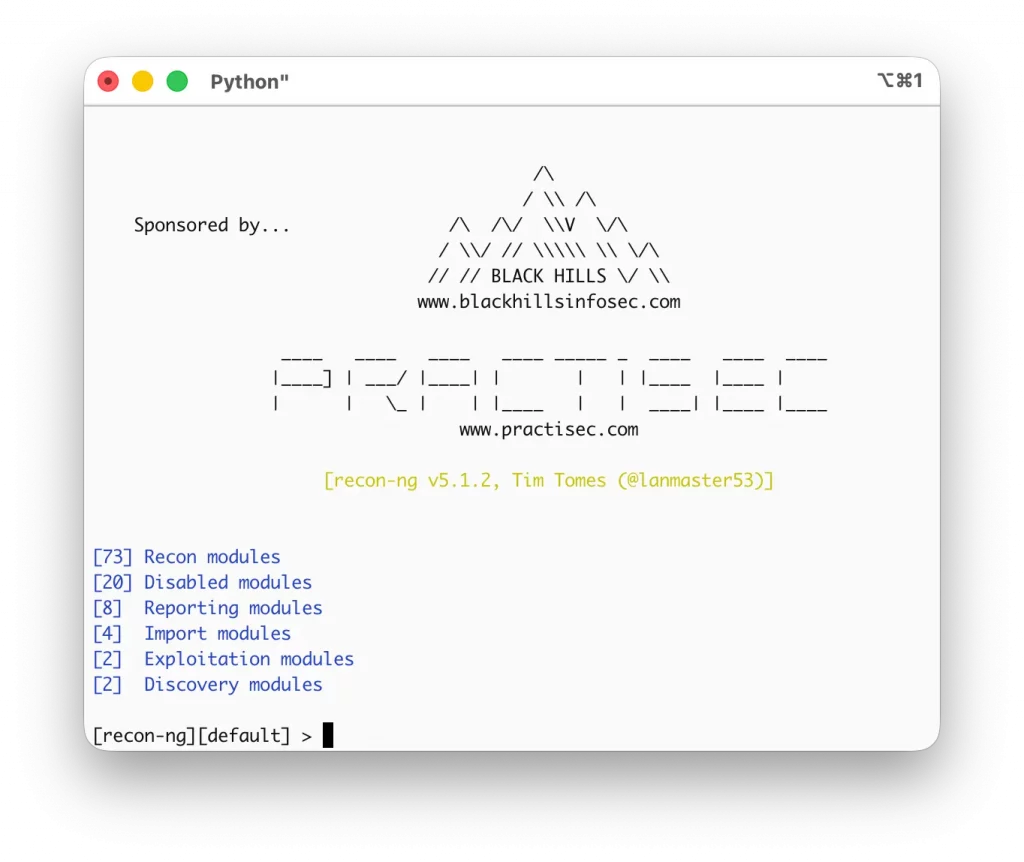

recon-ngPremier lancement de Recon-ng

Une fois lancé :

recon-ngVous arriverez sur une console ressemblant à ceci :

[recon-ng][default] >Le mot default représente votre workspace actuel.

Un workspace est un espace de travail. Très pratique pour séparer vos projets.

Par exemple :

- un workspace pour client A

- un workspace pour test interne

- un workspace pour apprentissage

Les commandes essentielles pour débuter avec Recon-ng : Les Workspaces

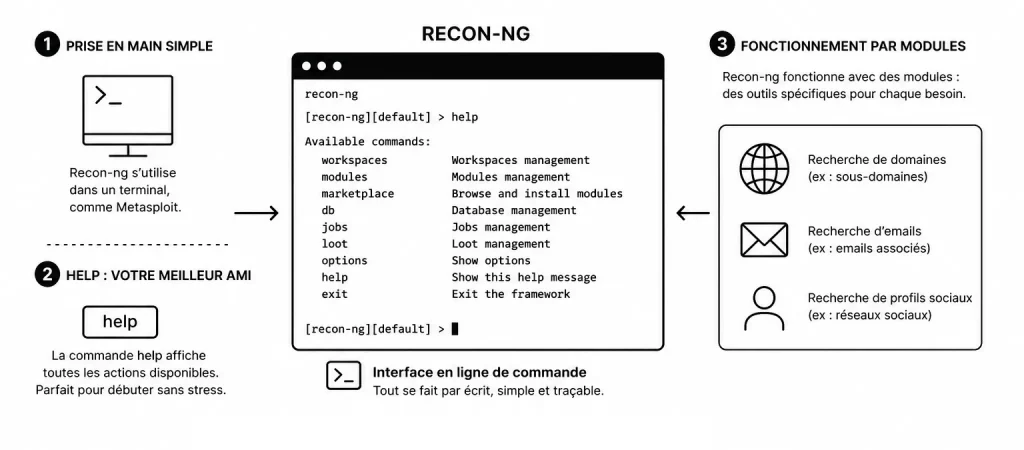

La prise en main de Recon-ng est assez simple pour quiconque a déjà utilisé le terminal.

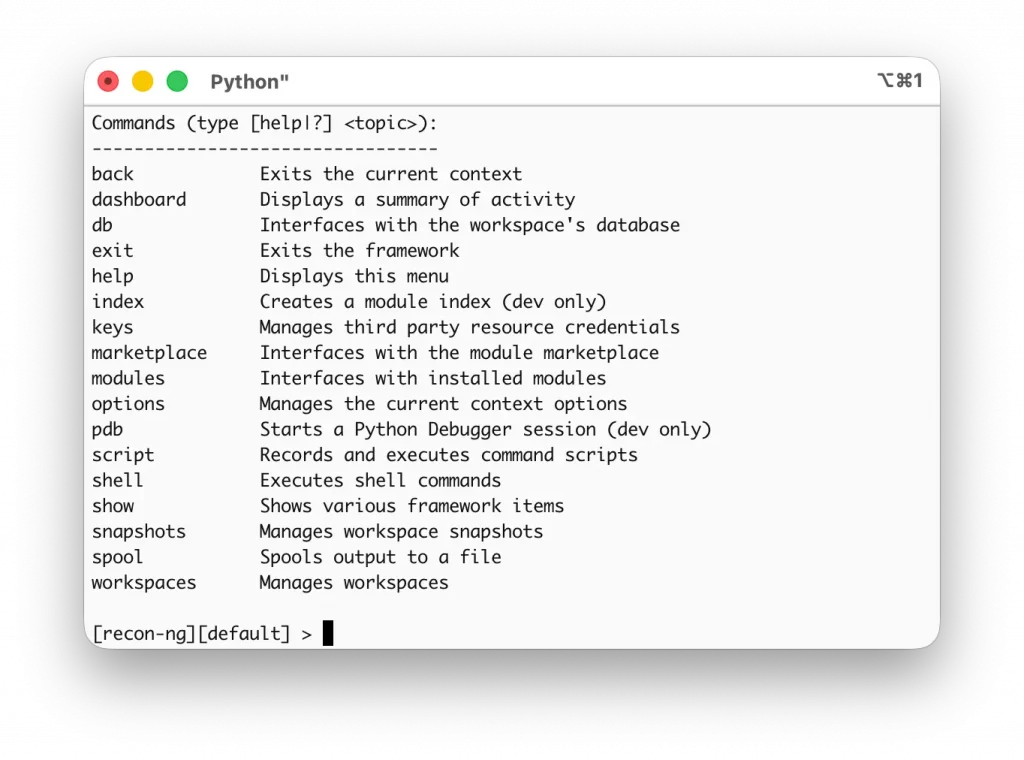

Contrairement à d’autres outils complexes, son interface s’inspire directement de celle de Metasploit. Une fois le logiciel lancé, vous vous retrouvez dans un interpréteur de commandes interactif où tout est centralisé.

L’astuce pour débuter sans stress est de mémoriser la commande help, qui affiche instantanément la liste des actions possibles. Vous n’avez pas besoin de naviguer dans des menus compliqués : tout se fait par écrit, ce qui permet de garder une trace précise de vos recherches.

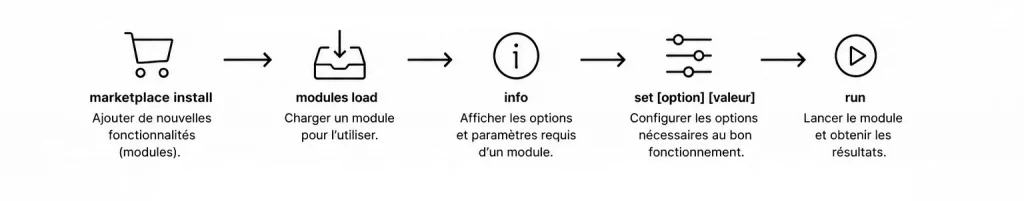

- Pour bien maîtriser l’outil, il faut comprendre que Recon-ng fonctionne par modules.

Imaginez l’interface comme un tableau de bord où vous chargez des « outils spécifiques » selon vos besoins (recherche de domaines, d’emails ou de profils sociaux).

Vous utilisez des commandes simples comme marketplace install pour ajouter des fonctionnalités et modules load pour les activer.

L’interface vous guide pas à pas : si vous oubliez une option, un simple coup d’œil aux paramètres via info vous indique exactement ce qu’il reste à configurer. C’est cette structure logique qui fait de Recon-ng un allié redoutable pour structurer vos premières investigations numériques.

Pour commencer, tapez :

helpVous obtiendrez la liste des commandes disponibles.

| Commande | Description | Exemple d’utilisation |

|---|---|---|

back | Quitte le module en cours et revient au menu principal | Après un module : back |

dashboard | Affiche un résumé de votre activité (données collectées) | dashboard |

db | Permet d’interagir directement avec la base de données du workspace | db query SELECT * FROM hosts; |

exit | Quitte complètement Recon-ng | exit |

help | Affiche la liste des commandes disponibles | help |

index | Crée un index des modules (utile pour les développeurs) | index |

keys | Gère les clés API des services externes | keys list / keys add shodan CLE_API |

marketplace | Permet de télécharger ou mettre à jour des modules | marketplace search / marketplace install |

modules | Permet de rechercher et charger des modules | modules search whois / modules load ... |

options | Configure les paramètres d’un module | options set SOURCE domaine.com |

pdb | Lance un débogueur Python (usage avancé) | pdb |

script | Permet d’enregistrer ou exécuter des scripts de commandes | script record monscript.rc |

shell | Exécute une commande système sans quitter Recon-ng | shell ls |

show | Affiche les données collectées (hosts, contacts, etc.) | show hosts |

snapshots | Gère des sauvegardes de votre workspace | snapshots list |

spool | Enregistre la sortie des commandes dans un fichier | spool start fichier.txt |

workspaces | Gère les espaces de travail (projets) | workspaces create test |

Les plus utiles au départ :

workspaces

modules search

modules load

options list

run

show

back

exitOui, au début on tape souvent help toutes les 3 minutes. C’est normal.

Créer un workspace

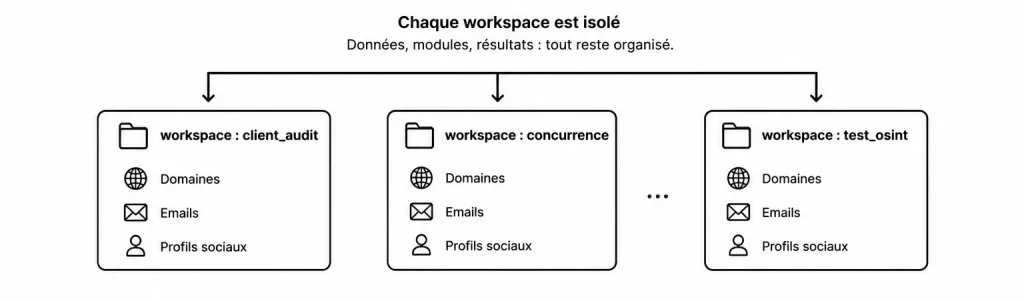

- Considérez les workspaces (espaces de travail) comme des dossiers indépendants pour chacun de vos projets.

Par défaut, l’outil vous place dans un espace nommé « default », mais pour rester organisé, il est crucial de créer un workspace dédié à chaque nouvelle mission ou cible.

Cette fonctionnalité permet de compartimenter vos données : les domaines, les adresses IP et les contacts trouvés pour un client « A » ne viendront jamais se mélanger avec ceux du client « B ». C’est une sécurité indispensable pour éviter les erreurs d’analyse et garantir la clarté de vos rapports finaux.

L’utilisation des workspaces simplifie également la gestion de la base de données interne de l’outil.

En utilisant la commande workspaces create suivie du nom de votre projet, Recon-ng génère instantanément un environnement propre avec ses propres tables de données.

Vous pouvez passer d’un projet à l’autre en un clin d’œil avec la commande workspaces select. Cette structure logique transforme Recon-ng d’un simple script de recherche en une véritable plateforme de gestion d’investigation, permettant de mener des recherches OSINT de manière professionnelle et structurée.

Exemple :

workspaces create audit-sitePuis :

workspaces select audit-siteVous travaillez maintenant dans un environnement dédié.

Dans Recon-ng, il n’existe pas de commande pour “fermer” un workspace comme un fichier. Pour quitter un workspace, il suffit d’en charger un autre :

workspaces use defaultOu revenir à un workspace neutre que vous avez créé. En pratique, un workspace reste actif tant que vous n’en changez pas.

Comment fonctionnent les modules Recon-ng ?

Recon-ng repose sur des modules.

Chaque module sert à une tâche précise :

- recherche de sous-domaines

- recherche WHOIS

- recherche emails

- APIs externes

- enrichissement de données

Chercher un module :

modules search whoisVous verrez les modules liés à WHOIS.

Charger un module

Une fois la liste des modules affichés, pour en charger un :

modules load recon/domains-hosts/bing_domain_webLe prompt change alors :

[recon-ng][test][bing_domain_web] >Ensuite, configurez les options :

options listDéfinissez la cible :

options set SOURCE example.comPuis lancez :

runRecon-ng interrogera la source concernée.

Les principaux modules recon-ng

Voici un tableau clair et pratique pour vous aider à prendre en main les modules principaux de Recon-ng :

| Module | Fonction | Commandes principales |

|---|---|---|

recon/domains-hosts/hackertarget | Trouve des sous-domaines à partir d’un domaine | modules load recon/domains-hosts/hackertargetoptions set SOURCE domaine.comrun |

recon/domains-hosts/bing_domain_web | Recherche des sous-domaines via Bing | modules load recon/domains-hosts/bing_domain_weboptions set SOURCE domaine.comrun |

recon/domains-hosts/brute_hosts | Brute force de sous-domaines (liste de mots) | modules load recon/domains-hosts/brute_hostsoptions set SOURCE domaine.comrun |

recon/domains-contacts/whois_pocs | Récupère les contacts WHOIS (emails, noms) | modules load recon/domains-contacts/whois_pocsoptions set SOURCE domaine.comrun |

recon/hosts-hosts/resolve | Résout les noms de domaine en adresses IP | modules load recon/hosts-hosts/resolverun |

recon/domains-hosts/google_site_web | Recherche des sous-domaines via Google | modules load recon/domains-hosts/google_site_weboptions set SOURCE domaine.comrun |

recon/hosts-ports/shodan_ip | Récupère les infos d’un hôte via Shodan (API requise) | modules load recon/hosts-ports/shodan_iprun |

recon/domains-vulnerabilities/xssed | Vérifie les vulnérabilités XSS connues | modules load recon/domains-vulnerabilities/xssedoptions set SOURCE domaine.comrun |

recon/domains-contacts/hunter_io | Trouve des emails via Hunter (API requise) | modules load recon/domains-contacts/hunter_iooptions set SOURCE domaine.comrun |

recon/domains-hosts/netcraft | Récupère des infos d’infrastructure via Netcraft | modules load recon/domains-hosts/netcraftoptions set SOURCE domaine.comrun |

Dans la majorité des cas, le workflow reste le même :

modules load NOM_DU_MODULE

options set SOURCE cible.com

run- Simple, logique, efficace.

Installer un modules pour Recon-ng

Installer un module dans Recon-ng est une étape simple mais essentielle pour enrichir vos capacités d’analyse. Tout commence avec la commande marketplace, qui vous permet d’accéder à une sorte de “boutique” de modules.

Commencez par explorer ce qui est disponible avec marketplace search, puis, une fois que vous avez trouvé un module intéressant, installez-le avec marketplace install nom_du_module.

En quelques secondes, le module est ajouté à votre environnement. C’est un peu comme ajouter une nouvelle compétence à votre boîte à outils : plus vous installez de modules pertinents, plus vos investigations deviennent efficaces et précises.

Voici deux exemples concrets pour mieux comprendre.

Voici comment installer un module de recherche de sous-domaines :

marketplace install recon/domains-hosts/google_site_webCe module permet de trouver des sous-domaines via Google. Très pratique pour une première phase de reconnaissance.

Autre exemple, installer un module de collecte d’emails :

marketplace install recon/contacts-contacts/pgp_searchCelui-ci va chercher des adresses email publiques via des clés PGP.

Une fois installé, vous pourrez ensuite charger le module avec :

modules load nom_du_moduleEt commencer votre investigation…

Pour afficher la liste des modules installés dans Recon-ng, utilisez simplement :

modules searchCette commande affiche tous les modules disponibles, avec une indication de ceux qui sont installés.

Les modules les plus utiles pour débuter

Recon-ng contient de nombreux modules. Inutile de vouloir tout maîtriser dès le premier jour. Mieux vaut commencer avec quelques classiques.

Quand on débute avec Recon-ng, la collecte d’informations sur un domaine est souvent le premier réflexe… et pour cause : c’est là que tout commence. Imaginez que vous avez simplement un nom de domaine, comme exemple.com. À partir de là, votre objectif va être d’en extraire un maximum de données utiles : sous-domaines, emails, informations techniques, voire traces laissées sur Internet.

La première étape consiste à charger un module adapté. Recon-ng fonctionne comme une boîte à outils : vous choisissez uniquement ce dont vous avez besoin. Par exemple, pour récupérer des sous-domaines, vous pouvez utiliser un module dédié aux recherches DNS ou aux sources publiques. Une fois le module chargé, vous allez configurer une option essentielle : le domaine cible. C’est un peu comme dire à l’outil « voilà ce que tu dois analyser ».

Ensuite, tout devient très fluide. Vous lancez le module, et Recon-ng va interroger différentes sources OSINT pour enrichir votre base de données interne. C’est un point important à comprendre : chaque résultat n’est pas juste affiché à l’écran, il est aussi stocké. Cela vous permet d’enchaîner les modules sans perdre d’informations, comme si vous construisiez progressivement un puzzle.

Au fil de vos recherches, vous pouvez croiser les données. Un sous-domaine trouvé peut servir de point d’entrée pour découvrir des emails. Un email peut mener à des profils sociaux. Et sans vous en rendre compte, vous passez d’une simple recherche à une véritable cartographie numérique.

Le vrai confort de Recon-ng, c’est cette logique guidée : si un module a besoin d’une information, il vous le dira. Un simple coup d’œil à ses options suffit pour comprendre ce qu’il attend. Pas besoin de deviner, l’outil vous accompagne.

En pratique, retenez ceci :

- vous partez d’un domaine,

- vous choisissez un module,

- vous configurez la cible,

- puis vous lancez l’analyse.

Répétez ce cycle avec différents modules, et vous obtiendrez rapidement une vision claire et structurée de votre cible. C’est simple, méthodique… et redoutablement efficace.

Recherche de sous-domaines

Très utile pour découvrir l’écosystème technique d’un site.

Exemples :

modules search domains-hostsModules fréquents :

hackertarget

bing_domain_web

brute_hostsRecherche de contacts et emails

Pratique en OSINT.

modules search contactsVous pourrez parfois identifier :

- adresses publiques

- contacts administratifs

- emails liés au domaine

Par exemple, vous voulez savoir si des emails sont associés à un domaine.

Vous chargez donc un module dédié :

modules load recon/domains-contacts/hunter_ioVous définissez à nouveau votre domaine :

set SOURCE example.comCertains modules nécessitent une clé API (ici Hunter.io). Si c’est le cas, Recon-ng vous le signalera.

Une fois prêt :

runEt là, magie de l’OSINT : vous pouvez récupérer des emails comme :

- contact@example.com

- support@example.com

- prenom.nom@example.com

WHOIS et informations DNS

Cette fois, on s’attaque à une source d’information très classique… mais toujours redoutablement utile : le WHOIS.

Pour comprendre à qui appartient un domaine, quand il a été créé ou quels serveurs DNS sont utilisés.

modules search whoisL’idée ici est simple. Vous avez un domaine, et vous voulez savoir qui est derrière. Même si aujourd’hui beaucoup d’informations sont masquées, il reste souvent des détails intéressants à exploiter : registrar, dates, organisation, parfois même des emails.

On reprend notre domaine d’exemple : example.com

Nous allons commencer par charger un module WHOIS. Par exemple :

modules load recon/domains-hosts/whoisEnsuite, comme toujours :

set SOURCE example.comUn petit coup de vérification (ça ne fait pas de mal …) :

infoPuis vous lancez :

runRecon-ng va interroger les bases WHOIS et vous retourner des informations comme :

- Le registrar (ex : OVH, Gandi, GoDaddy…)

- La date de création du domaine

- La date d’expiration

- Les serveurs DNS

- Parfois des informations sur l’organisation ou le propriétaire

Même si les données personnelles sont souvent masquées (RGPD oblige), vous pouvez parfois repérer :

- Une entreprise derrière le domaine

- Une cohérence avec d’autres domaines

- Des indices techniques utiles pour la suite

Prenons un cas concret. Vous découvrez que plusieurs domaines utilisent les mêmes serveurs DNS ou le même registrar.

- Cela peut indiquer qu’ils appartiennent à la même organisation.

Ou encore, vous voyez qu’un domaine a été créé très récemment. Cela peut être un indice dans une analyse de sécurité (phishing, domaine suspect, etc.).

- Le WHOIS n’est pas une finalité. C’est une porte d’entrée.

Les informations récupérées ici vont souvent vous servir de point de départ pour d’autres modules : recherche de domaines liés, analyse DNS, ou encore corrélation avec d’autres données.

Et c’est exactement là que Recon-ng devient puissant : vous ne collectez pas juste des infos… vous les connectez entre elles.

👉 Découvrez également WHOIS directement depuis le terminal, sans passer par recon-ng.

Fuites de données et exposition

Selon les APIs configurées, certains modules peuvent vérifier si un domaine ou des emails apparaissent dans des bases connues.

- À manier avec sérieux et dans un cadre légal.

Dans Recon-ng, la vérification des fuites de données et de l’exposition dépend surtout de modules connectés à des services externes (APIs). Voici les principaux à connaître :

recon/contacts-credentials/hibp_breach

Interroge Have I Been Pwned pour savoir si un email apparaît dans des fuites connues.

modules load recon/contacts-credentials/hibp_breach

runCela permet d’identifier :

- comptes compromis

- services affectés

- historiques de fuites

recon/domains-credentials/pwnedlist

Utilise la base PwnedList pour rechercher des identifiants compromis liés à un domaine.

modules load recon/domains-credentials/pwnedlist

options set SOURCE domaine.com

runUtile pour voir si une entreprise a déjà été exposée.

recon/hosts-ports/shodan_ip

Interroge Shodan pour récupérer les services exposés d’une IP.

modules load recon/hosts-ports/shodan_ip

runPermet d’identifier :

- ports ouverts

- services accessibles

- versions de logiciels

recon/domains-hosts/netcraft

Récupère des informations d’infrastructure via Netcraft.

modules load recon/domains-hosts/netcraft

options set SOURCE domaine.com

runDonne des indices sur :

- hébergement

- technologies

- historique d’exposition

recon/domains-contacts/hunter_io

Utilise Hunter pour trouver des emails liés à un domaine.

modules load recon/domains-contacts/hunter_io

options set SOURCE domaine.com

runIntéressant pour :

- élargir la surface d’analyse

- tester ensuite les fuites (HIBP)

Recon-ng ne “hacke” pas une base de données.

Il croise des sources publiques pour révéler :

- des comptes compromis

- des services exposés

- des informations sensibles accessibles

Et c’est souvent largement suffisant pour identifier des risques.

- Trouver des emails (

whois_pocs,hunter_io) - Vérifier les fuites (

hibp_breach) - Analyser les services (

shodan_ip) - Compléter avec des outils externes si besoin

Recon-ng agit comme un agrégateur intelligent de signaux faibles. Ce n’est pas un outil d’attaque, mais un excellent révélateur d’exposition.

Sous-domaines, adresses mail et profils publics

Énumération des sous-domaines

Supposons que vous analysez le site :

example.comChargez un module pour la recherche de sous-domaines :

modules load recon/domains-hosts/hackertargetDéfinissez la cible :

options set SOURCE example.comPuis :

runRésultat possible :

mail.example.com

dev.example.com

vpn.example.com

shop.example.comTrès intéressant, car ces sous-domaines peuvent révéler :

- des environnements de test

- des interfaces internes

- des services oubliés

Et parfois… des surprises que l’équipe avait oubliées depuis 2018.

Trouver des emails avec recon-ng

Chargez un module adapté :

modules search contactsPuis :

modules load recon/domains-contacts/whois_pocsDéfinissez la cible :

options set SOURCE example.com

runRésultat possible :

admin@example.com

security@example.com

contact@example.comCes données peuvent servir en OSINT pour cartographier une organisation.

Exploiter les réseaux sociaux avec Recon-ng

Quand on parle d’OSINT, les réseaux sociaux sont une véritable mine d’or. Recon-ng sait parfaitement les exploiter, à condition de savoir où chercher et comment s’y prendre.

L’idée n’est pas de “surveiller” au sens intrusif, mais plutôt de collecter des informations publiques laissées volontairement en ligne : profils, pseudos, emails, publications… Tout ce qui peut aider à mieux comprendre une personne ou une organisation.

Avec Recon-ng, nous allons de nouveau utiliser des modules capables d’interroger différentes plateformes ou bases de données publiques. Certains vont partir d’un domaine pour trouver des profils associés, d’autres vont exploiter un email ou un pseudo pour remonter vers des comptes sociaux.

Ce qui fait la force de l’outil, c’est encore une fois sa logique : chaque donnée collectée est stockée, ce qui vous permet de croiser les informations. Un email trouvé peut mener à un compte GitHub. Ce compte peut révéler un pseudo utilisé ailleurs. Et ainsi de suite… vous suivez un fil.

Attention : beaucoup de modules nécessitent des clés API (Twitter/X, GitHub, etc.). Si un module ne fonctionne pas, ce n’est pas forcément une erreur de votre part — il vous manque peut-être simplement un accès à la source.

Prenons un exemple pour mieux comprendre : retrouver des profils à partir d’un email. Imaginons que vous avez récupéré un email tel que :

contact@example.comNous pouvons utiliser un module qui cherche des correspondances publiques :

modules load recon/contacts-profiles/fullcontactPuis :

set SOURCE contact@example.com runSelon les données disponibles, vous pourriez découvrir :

- un profil LinkedIn

- un compte Twitter/X

- une photo de profil

- un nom ou une entreprise

Ce genre d’information permet souvent de mettre un visage ou un contexte derrière une simple adresse email.

Nous pouvons aussi, par exemple, exploiter GitHub pour enrichir une investigation. C’est un cas très fréquent car vous avez un domaine ou un email, et vous souhaitez savoir s’il est lié à un développeur ou à une activité technique.

Nous pouvons utiliser dans cette situation un module GitHub :

modules load recon/profiles-repositories/github_reposPuis définir une source (pseudo ou email selon le module) :

set SOURCE example runRésultat possible :

- liste de dépôts publics

- technologies utilisées

- pseudo réutilisé ailleurs

- parfois des emails exposés dans les commits

Et là, on commence à toucher quelque chose d’intéressant : vous ne collectez plus seulement des infos… vous comprenez l’écosystème numérique de votre cible.

L’exploitation des réseaux sociaux avec Recon-ng repose sur une idée simple : partir d’un indice (email, domaine, pseudo) et le faire parler.

Plus vous enchaînez les modules, plus vous tissez des liens entre les données. Et c’est exactement ça, l’OSINT : transformer des petites informations isolées en une vision globale cohérente.

Prenez votre temps, testez plusieurs modules, et surtout… suivez les pistes. Ce sont souvent les plus discrètes qui mènent aux résultats les plus intéressants.

La base de données interne de Recon-ng

Quand vous utilisez Recon-ng, vous ne travaillez pas seulement avec des commandes : vous construisez une véritable base de connaissances. C’est là toute la puissance de l’outil.

Chaque information collectée — domaine, email, contact, fuite de données — est automatiquement stockée dans une base de données interne. Et si vous apprenez à la maîtriser, vous passez d’un simple utilisateur à un véritable analyste OSINT.

La base de données au cœur de vos investigations

Recon-ng repose sur une base de données SQLite intégrée. Concrètement, cela signifie que tout ce que vous collectez est structuré, enregistré et exploitable à tout moment.

Imaginez un carnet d’enquête intelligent :

- Vous trouvez un domaine → il est enregistré

- Vous découvrez un email → il est lié au domaine

- Vous identifiez un contact → il est ajouté à votre base

Petit à petit, vous construisez une cartographie complète de votre cible.

Et c’est précisément ce qui fait la différence avec des outils plus basiques :

- Les données ne sont pas jetables, elles s’enrichissent entre elles.

Comprendre la logique des tables

Sans rentrer dans des notions trop complexes, il faut savoir que Recon-ng organise les données dans différentes “tables”. Chaque type d’information a sa place :

- domains → les noms de domaine

- hosts → les sous-domaines et serveurs

- contacts → les personnes identifiées

- credentials → les identifiants trouvés

- leaks → les fuites de données

Cette organisation permet de croiser les informations facilement. Par exemple, un module peut utiliser les emails déjà présents pour aller chercher des profils sociaux associés.

Autrement dit : chaque nouvelle donnée peut déclencher de nouvelles découvertes.

Explorer les données avec la commande db

Pour interagir avec cette base, Recon-ng met à disposition une commande très simple mais extrêmement puissante : db.

C’est votre porte d’entrée vers toutes les données collectées.

Quelques exemples concrets :

db tables→ affiche toutes les tables disponiblesdb schema domains→ montre la structure de la table domainsdb query SELECT * FROM domains→ affiche tous les domaines

Même si vous n’êtes pas expert en SQL, vous pouvez rapidement comprendre ce qui se passe. Et si vous avez déjà quelques bases, alors là… vous allez vous régaler.

👉 Pour aller plus loin : Liste des requêtes SQL les plus courantes

Modifier et enrichir vos données

Un point souvent sous-estimé : vous pouvez ajouter ou modifier manuellement des données.

Par exemple :

- Ajouter un domaine que vous avez trouvé ailleurs

- Corriger une information erronée

- Compléter une enquête avec vos propres recherches

Cela permet de garder une base propre et cohérente, surtout dans des investigations longues.

Recon-ng ne vous enferme pas : il vous laisse garder le contrôle.

Supprimer pour garder une base propre

Au fil de vos tests, votre base peut vite devenir encombrée. Et une base mal organisée, c’est une enquête qui devient floue.

Vous pouvez donc supprimer des données inutiles avec des requêtes SQL simples via db query.

C’est une bonne pratique essentielle : une base propre = des résultats plus fiables.

L’importance stratégique de la base de données

Ce chapitre est crucial, car il marque un tournant dans votre utilisation de Recon-ng.

Au début, vous lancez des modules un peu “au hasard”. Puis, vous comprenez que :

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?- chaque module alimente votre base

- chaque donnée peut être réutilisée

- chaque information peut déclencher une nouvelle piste

Vous ne subissez plus l’outil. Vous construisez une stratégie.

Très bonne question — c’est exactement à ce moment-là que vous commencez à exploiter toute la puissance réelle de Recon-ng.

Je vais vous donner des exemples concrets, simples et utiles, dans l’esprit des tutoriels du Créa-blog : pratiques, compréhensibles et directement exploitables.

Comprendre avant de requêter

Dans Recon-ng, toutes les requêtes passent par :

db query <REQUÊTE SQL>Vous utilisez donc du SQL classique, mais appliqué à vos données OSINT.

Voir toutes les données d’une table

C’est souvent votre point de départ après avoir lancé un module :

db query SELECT * FROM domains;Affiche tous les domaines collectés.

db query SELECT * FROM contacts;Affiche tous les contacts trouvés.

Filtrer des informations précises

Vous voulez éviter le bruit et aller à l’essentiel. Par exemple, pour rechercher un domaine spécifique :

db query SELECT * FROM domains WHERE domain='example.com';Ou pour trouver des emails liés à un domaine :

db query SELECT email FROM contacts WHERE email LIKE '%@example.com';Très utile pour cibler une entreprise.

Croiser les données, ça devient intéressant

C’est ici que Recon-ng devient vraiment puissant. Par exemple, associer contacts et entreprises

db query SELECT name, email FROM contacts WHERE company='Example Inc';Trouver tous les hosts liés à un domaine

db query SELECT host FROM hosts WHERE host LIKE '%.example.com';Parfait pour l’énumération de sous-domaines.

Compter les résultats (analyse rapide)

Très pratique pour avoir une vue d’ensemble :

db query SELECT COUNT(*) FROM contacts;Combien de contacts avez-vous trouvé ?

db query SELECT COUNT(*) FROM domains;Combien de domaines sont en base ?

👉 Tout savoir sur comment Compter les lignes d’une table MySQL facilement

Identifier des données intéressantes

Trouver les emails uniques :

db query SELECT DISTINCT email FROM contacts;Trouver les contacts sans email

db query SELECT name FROM contacts WHERE email IS NULL;Peut révéler des pistes à creuser.

Ajouter manuellement des données

Oui, vous pouvez enrichir votre base vous-même :

db query INSERT INTO domains (domain) VALUES ('example.com');Ou ajouter un contact :

db query INSERT INTO contacts (name, email) VALUES ('John Doe', 'john@example.com');Supprimer des données inutiles

Nettoyer votre base est une excellente habitude :

db query DELETE FROM domains WHERE domain='test.com';Mettre à jour une information

Corriger une erreur ou compléter une donnée :

db query UPDATE contacts SET email='new@email.com' WHERE name='John Doe';Astuce importante

Quand vous débutez, faites toujours ceci :

db tablesPuis :

db schema contactsParce que chaque table peut avoir des champs différents selon votre version ou vos modules.

Ces requêtes sont votre boîte à outils de base. Avec elles, vous pouvez :

- Explorer vos données

- Les filtrer intelligemment

- Les enrichir

- Les exploiter pour aller plus loin

Et c’est exactement ça, l’OSINT efficace : transformer des données brutes en informations exploitables.

Progresser rapidement

Prenez l’habitude, après chaque module exécuté, de jeter un œil à votre base :

- Quelles nouvelles données ont été ajoutées ?

- Sont-elles exploitables ?

- Peuvent-elles alimenter un autre module ?

C’est exactement cette logique qui fera de vous quelqu’un de méthodique, et non quelqu’un qui “teste des outils”.

La base de données interne de Recon-ng est bien plus qu’un simple stockage : c’est le cerveau de vos investigations. En apprenant à la consulter, la comprendre et l’enrichir, vous gagnez en rigueur, en efficacité et en puissance d’analyse.

Et retenez bien ceci : en OSINT, la vraie valeur ne vient pas des outils… mais de la manière dont vous exploitez les données.

Comment interpréter et comprendre les résultats ?

Beaucoup de débutants lancent un outil puis regardent les résultats comme si c’était une boule de cristal.

La vraie question n’est pas :

Qu’a trouvé Recon-ng ?

La vraie question est :

Qu’est-ce que cela signifie ?

Exemple d’analyse intelligente

Vous trouvez :

vpn.example.comCela peut indiquer :

- un accès distant pour employés

- une passerelle VPN

- un portail potentiellement exposé

Vous trouvez :

staging.example.comCela peut indiquer :

- environnement de préproduction

- serveur de test

- application moins sécurisée

Vous trouvez :

oldcrm.example.comLà, tout auditeur cybersécurité sourit.

Que faire des résultats obtenus ?

Les résultats de Recon-ng doivent être triés, vérifiés et exploités.

En OSINT

Vous pouvez :

- croiser emails et réseaux sociaux

- identifier les prestataires

- cartographier la structure d’entreprise

- surveiller la réputation numérique

En cybersécurité

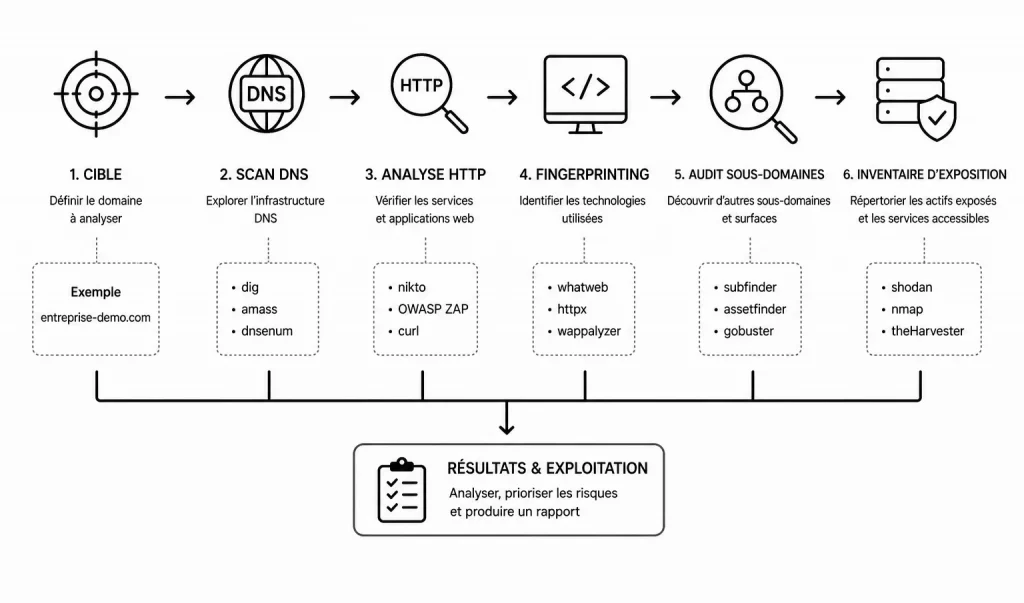

Vous pouvez enchaîner avec :

- scan DNS (dig, amass, …)

- analyse HTTP (nikto, Owasp zap, …)

- fingerprinting technologique (whatweb, httpx, …)

- audit de sous-domaines (subfinder, assetfinder, gobuster, …)

- inventaire d’exposition (shodan, nmap, theHarvester, …)

- Recon-ng alimente la suite du workflow.

Une fois que vos modules ont fini de travailler, l’interface de Recon-ng peut sembler silencieuse, mais elle a en réalité rempli la base de données structurée en arrière-plan.

Interpréter et exploiter ces résultats est l’étape cruciale pour transformer des données brutes en une véritable cartographie de votre cible.

Voici comment procéder pour analyser vos trouvailles efficacement :

1. Consulter les données stockées (Le Schéma)

Recon-ng organise les informations dans des tables spécifiques (domaines, hôtes, contacts, ports, etc.). Pour voir ce que vous avez récolté, utilisez la commande show suivie du nom de la table.

show hosts: Affiche les sous-domaines et adresses IP trouvés. C’est ici que vous visualisez l’étendue de la surface d’attaque réseau.show contacts: Idéal pour l’ingénierie sociale, cette table liste les noms et emails identifiés.show leaks: Si vous avez utilisé des modules de recherche de fuites de données, c’est ici que les informations sensibles apparaîtront.

2. Interpréter la qualité des résultats

Toutes les données ne se valent pas. Lors de votre analyse, portez une attention particulière à :

- La provenance (Source) : Le tableau de résultats indique souvent quel module a trouvé l’info. Une donnée trouvée par « Brute Force » est souvent plus fiable qu’une donnée issue d’un vieux cache de moteur de recherche.

- Les corrélations : Si un hôte apparaît avec une adresse IP spécifique, vérifiez si cette IP appartient bien à votre cible ou s’il s’agit d’un service tiers (comme Cloudflare ou AWS), ce qui modifierait votre stratégie.

3. Exploiter et exporter les résultats

Recon-ng n’est qu’une étape de votre investigation. Pour rendre ces données exploitables ailleurs (dans un rapport ou un autre outil comme Nmap ou Maltego), vous devez les extraire.

- Utiliser les modules de reporting : Chargez un module spécifique pour créer un fichier lisible. Par exemple :

modules load reporting/htmlpuisrun. Cela générera un rapport visuel complet et très propre, idéal pour une présentation client. - L’export CSV ou JSON : Si vous souhaitez intégrer ces données dans un tableur ou un autre logiciel de scan, utilisez les modules

reporting/csvoureporting/json.

Conseil de pro : Ne vous contentez pas de regarder les tables. L’exploitation réussie consiste à utiliser les résultats d’un premier module (ex: une liste de domaines) comme « input » pour un second module (ex: recherche de contacts liés à ces domaines). C’est ce qu’on appelle le chaînage de modules.

Recon-ng et les clés API : pourquoi c’est important ?

Une partie de la puissance de Recon-ng repose sur ses modules connectés à des services externes. Certains utilisent des APIs publiques ou privées.

En pratique, cela signifie qu’un module peut interroger :

- un moteur de recherche

- une base de données de fuites

- un service WHOIS

- une plateforme de cartographie Internet

- une source de renseignements techniques

Sans clé API, certains modules fonctionneront partiellement… ou pas du tout.

C’est souvent le moment où le débutant soupire : “Il faut encore créer un compte ?” Oui, parfois. Mais l’effort en vaut souvent la peine.

Voir les clés API disponibles

Dans Recon-ng, tapez :

keys listVous verrez les services compatibles.

Par exemple :

shodan

bing_api

hunter

github_api

haveibeenpwnedAjouter une clé API

Exemple :

keys add shodan VOTRE_CLE_APIOu :

keys add hunter VOTRE_CLE_APIEnsuite, les modules liés à ce service pourront l’utiliser automatiquement.

Worfklow en Cybersécurité avec Recon-ng

Voici un exemple concret, simple et parlant pour illustrer le workflow ci-dessus en conditions réelles.

- Contexte : audit d’un domaine

Imaginons que vous devez analyser le domaine :

entreprise-demo.comNous allons déjà utilisé Recon-ng pour récupérer :

- plusieurs sous-domaines

- quelques emails

- des informations WHOIS

Voici un exemple simple, concret et reproductible avec Recon-ng.

On va mancer Recon-ng et préparer le workspace

recon-ngCréer un espace de travail :

workspaces create demo

workspaces select demo- Cela permet d’organiser nos données proprement.

Maintenant, on va chercher des sous-domaines en chargeant le module suivant :

modules search domains-hostsChoisissons par exemple :

modules load recon/domains-hosts/hackertargetOn définit la cible :

options set SOURCE entreprise-demo.comPuis, on lance le scan :

runEnsuite :

show hostsVous verrez apparaître :

mail.entreprise-demo.com

dev.entreprise-demo.com

vpn.entreprise-demo.comNous venons de récupérer nos premiers sous-domaines.

On passe à l’étape suivante, récupérer des emails en chargeant un module dédié :

modules search contactsPuis :

modules load recon/domains-contacts/whois_pocsVous commencez à avoir l’habitude, on définit ensuite la cible

options set SOURCE entreprise-demo.comPuis, sans surprise, on lance le scan :

runEt on affiche les résultats :

show contactsNous pourrions obtenir :

admin@entreprise-demo.com

contact@entreprise-demo.comCes emails proviennent souvent des données WHOIS.

Enfin, on va récupérer des informations WHOIS, avec, comme vous vous en douterez, un module dédié :

modules search whoisPuis :

modules load recon/domains-hosts/whoisOn définit la cible :

options set SOURCE entreprise-demo.com

runLes résultats :

show domainsNous obtiendrons des infos comme :

- registrar

- date de création

- serveurs DNS

- organisation

Ce qu’il faut comprendre (important)

Recon-ng fonctionne comme une base de données intelligente :

- un module ajoute des infos

- un autre module les enrichit

- tout est stocké automatiquement

Vous trouvez des sous-domaines, Recon-ng les stocke et un autre module peut ensuite les utiliser automatiquement et ainsi de suite

C’est là toute sa puissance.

Petit workflow récapitulatif

recon-ng

workspaces create demo

workspaces select demo

modules load recon/domains-hosts/hackertarget

options set SOURCE entreprise-demo.com

run

modules load recon/domains-contacts/whois_pocs

options set SOURCE entreprise-demo.com

run

show hosts

show contactsSans vous en rendre compte, vous avez :

- cartographié une partie de l’infrastructure

- identifié des points d’entrée potentiels

- récupéré des informations exploitables

Et tout ça en quelques commandes.

Maintenant que nous repérage a été effectué, utilisons d’autres outils dans un worflow orienté CyberSécurité :

1. Scan DNS : comprendre l’infrastructure

Vous commencez par vérifier les enregistrements DNS avec dig :

dig entreprise-demo.com ANYPuis vous allez plus loin avec Amass :

amass enum -d entreprise-demo.comRésultat :

dev.entreprise-demo.com

vpn.entreprise-demo.com

old-app.entreprise-demo.comVous découvrez déjà des sous-domaines intéressants, notamment old-app.

2. Audit de sous-domaines : élargir la surface

Vous enchaînez avec Subfinder :

subfinder -d entreprise-demo.comPuis un brute force avec Gobuster :

gobuster dns -d entreprise-demo.com -w wordlist.txtRésultat :

admin.entreprise-demo.com

test.entreprise-demo.comLà, ça devient intéressant…

3. Analyse HTTP : voir ce qui répond

Vous testez les serveurs avec curl :

curl -I http://admin.entreprise-demo.comPuis vous lancez un scan rapide avec Nikto :

nikto -h http://admin.entreprise-demo.comRésultat possible :

- version Apache ancienne

- fichiers sensibles accessibles

- configuration faible

4. Fingerprinting : identifier les technologies

Vous utilisez WhatWeb :

whatweb admin.entreprise-demo.comRésultat :

WordPress 4.9

PHP 5.6

Apache 2.2- Là, vous voyez immédiatement un problème : versions obsolètes.

5. Inventaire d’exposition

Vous interrogez Shodan :

shodan search entreprise-demo.comPuis un scan avec Nmap :

nmap -sV admin.entreprise-demo.comRésultat :

22/tcp open ssh

80/tcp open http

443/tcp open httpsEt peut-être même un service SSH exposé publiquement…

Conclusion de l’analyse

En quelques étapes, vous avez :

- identifié plusieurs sous-domaines sensibles

- trouvé un environnement admin exposé

- détecté des technologies obsolètes

- repéré des services accessibles

Et tout ça sans attaquer, uniquement en phase de reconnaissance.

Ce workflow montre une chose essentielle : Recon-ng ne fait pas tout… mais il lance toute la chaîne. C’est le point de départ d’une enquête technique plus large.

Et surtout, il vous apprend à réfléchir comme un auditeur :

- observer

- recouper

- prioriser

- analyser

Exactement ce qui fait la différence entre un débutant… et quelqu’un de vraiment efficace.

Comment intégrer Recon-ng dans un workflow OSINT complet

Recon-ng n’est pas un outil isolé. Il devient redoutable lorsqu’il s’insère dans une méthode claire. Voici un workflow simple, orienté OSINT cette fois.

Étape 1 : Définir la cible

Par exemple : entreprise-x.fr ou Nom d’entreprise + domaine principal.

Il faut savoir ce que vous cherchez :

- cartographie technique ?

- employés ?

- réputation ?

- exposition numérique ?

Étape 2 : Collecte initiale avec Recon-ng

Commencez par lancer Recon-NG :

recon-ngCréez un workspace :

workspaces create entreprise-xPuis cherchez :

- sous-domaines

- emails

- WHOIS

- DNS

Nous avons vu précédemment comment faire…

Étape 3 : Enrichissement manuel

Ensuite, croisez avec d’autres outils :

- Maltego

- SpiderFoot

- theHarvester

- recherches Google avancées (dorking)

- réseaux sociaux

Recon-ng donne souvent la base, pas toujours toute l’histoire.

Étape 4 : Analyse

Posez-vous de vraies questions :

- Quels actifs semblent sensibles ?

- Quels noms reviennent souvent ?

- Quels sous-domaines paraissent anciens ?

- Quelle technologie semble utilisée ?

Étape 5 : Rapport ou veille

Conservez les données utiles :

- tableau de synthèse

- captures

- chronologie

- risques potentiels

L’OSINT n’est pas seulement trouver des infos. C’est transformer des infos en décisions.

👉 Pour aller plus loin. Méthode d’enquête numérique.

Automatiser Recon-ng avec les scripts

À ce stade du tutoriel, vous avez déjà compris une chose essentielle : Recon-ng fonctionne par répétition. Vous chargez un module, vous définissez une source, vous lancez… puis vous recommencez. Et c’est justement là qu’intervient l’automatisation.

Plutôt que de taper les mêmes commandes à la main à chaque fois, Recon-ng vous permet d’enregistrer une suite d’actions dans un script.

En clair, vous créez votre propre “scénario d’investigation” que l’outil pourra rejouer automatiquement. C’est un vrai gain de temps, mais aussi un excellent moyen de standardiser votre méthodologie.

Le principe est très simple

Recon-ng intègre une commande dédiée :

script record mon_script.rcÀ partir de là, tout ce que vous tapez est enregistré :

workspaces select demo

modules load recon/domains-hosts/bing_domain_web

set SOURCE example.com

run

modules load recon/domains-contacts/hunter_io

set SOURCE example.com

runUne fois terminé :

script stopEt voilà. Vous venez de créer un script prêt à être rejoué.

Exécuter un script en un clin d’œil

Pour relancer toute votre séquence :

script execute mon_script.rcEn une seule commande, Recon-ng va reproduire toutes vos actions. C’est exactement comme si vous aviez un assistant qui refait le travail à votre place.

Audit rapide d’un domaine

Imaginez que vous devez analyser plusieurs domaines dans une journée. Sans script, vous répétez toujours les mêmes étapes.

Avec un script, vous pouvez :

- récupérer les sous-domaines

- extraire des emails

- lancer plusieurs sources OSINT

Il vous suffit ensuite de modifier la variable SOURCE dans votre script… et de relancer. En quelques secondes, vous obtenez une base de données complète.

L’automatisation, ce n’est pas seulement du confort. C’est aussi :

- une méthode reproductible

- moins d’erreurs humaines

- un vrai gain de temps sur les tâches répétitives

Et surtout, cela vous pousse à réfléchir à votre processus : Quelles étapes sont vraiment utiles ? Dans quel ordre ?

Recon-ng devient vraiment intéressant quand vous passez de “je teste des modules” à “je construis des workflows”

- Les scripts sont la clé de cette transition.

Prenez le temps d’en créer un ou deux, même simples. Vous verrez rapidement la différence : votre travail devient plus fluide, plus structuré… et beaucoup plus professionnel.

Vous avez maintenant toutes les bases pour utiliser Recon-ng efficacement.

Il ne vous reste plus qu’à pratiquer… et à suivre les pistes.

Exporter et exploiter les données

Recon-ng stocke ses résultats dans une base locale selon le workspace utilisé. Vous pouvez la consulter à tout moment :

show hosts

show contacts

show domains

show credentialsExemple :

show hostsCela affichera les hôtes collectés.

Exporter les résultats avec Recon-ng

Après plusieurs modules lancés, votre base Recon-ng commence à ressembler à une vraie petite mine d’informations. Et forcément, à un moment, vous allez vouloir sortir ces données pour les analyser ailleurs, les partager, ou les intégrer dans un rapport. Bonne nouvelle, Recon-ng a tout prévu.

- Toutes les données collectées sont stockées dans une base interne.

Vous pouvez soit les afficher proprement dans le terminal, soit les exporter vers des fichiers exploitables (CSV, JSON, etc.). Cela vous permet par exemple de retravailler vos résultats dans Excel, de les injecter dans un script, ou de les présenter à un client.

Afficher et exporter des données

Imaginons que nous ayons collecté des emails.

Vous pouvez déjà les afficher :

show contactsEnsuite, pour les exporter dans un fichier :

spool start resultats.txt

show contacts

spool stopCe que vous faites ici est très simple : vous “enregistrez” tout ce qui s’affiche dans le terminal dans un fichier texte. Pratique, rapide, efficace.

Exporter les données proprement au format CSV

Recon-ng propose aussi des modules d’export plus structurés :

modules load reporting/csv

runCe module va générer un fichier CSV avec les données de votre workspace. Ainsi, vous obtenez un fichier directement exploitable dans Excel ou Google Sheets.

Vous pouvez alors :

- trier vos emails

- filtrer vos sous-domaines

- créer des tableaux d’analyse

Le réflexe à adopter

Pensez toujours à exporter vos données avant de changer de workspace ou de fermer Recon-ng. Même si tout est stocké, garder une copie externe est une bonne pratique, surtout dans un contexte professionnel.

Et surtout, retenez ceci : Collecter des données, c’est bien. Mais savoir les exploiter et les présenter, c’est ce qui fait toute la différence.

Cela permet de centraliser vos découvertes sans tout noter à la main dans un carnet froissé.

Bonnes pratiques pour les débutants

Travaillez par objectif

Ne lancez pas 25 modules au hasard.

Posez-vous d’abord la question la plus importante :

Je veux découvrir quoi ?

Vérifiez les données

Une source publique peut être obsolète. Un sous-domaine trouvé ne signifie pas forcément qu’il est actif.

Testez ensuite avec d’autres outils.

Organisez vos workspaces

Un projet = un workspace.

Toujours.

Prenez des notes

Le vrai danger en OSINT n’est pas le manque d’informations.

C’est l’excès d’informations.

Limites de Recon-ng

Même excellent, Recon-ng n’est pas magique.

Il dépend :

- des modules installés

- des APIs disponibles

- de la qualité des sources

- des limitations de quota API

- de vos capacités d’analyse

Si vous tapez une commande et attendez “le hack”, vous serez déçu. Si vous cherchez du renseignement exploitable, vous serez ravi.

Les alternatives à Recon-ng

Quand vous commencez à bien prendre en main Recon-ng, une question revient souvent : est-ce qu’il existe d’autres outils dans le même esprit ? La réponse est oui, et c’est même une excellente habitude en OSINT de croiser les sources et les outils.

Par exemple, SpiderFoot propose une approche beaucoup plus visuelle, avec une interface graphique et des scans automatisés très complets. Là où Recon-ng vous laisse piloter chaque étape, SpiderFoot agit davantage comme un “scanner tout-en-un” qui va explorer des dizaines de sources en une seule fois. C’est idéal pour gagner du temps ou pour avoir une vue d’ensemble rapide, surtout quand on débute.

Dans un autre registre, Maltego est une référence pour la visualisation des données. Ici, on ne parle plus seulement de collecte, mais de cartographie : vous pouvez représenter visuellement les relations entre domaines, emails, personnes et organisations. C’est extrêmement puissant pour comprendre des structures complexes.

Enfin, pour des recherches plus ciblées sur les identités en ligne, theHarvester reste une alternative simple et efficace, notamment pour récupérer des emails et des sous-domaines. Chaque outil a sa philosophie : Recon-ng est modulaire et précis, là où d’autres privilégient l’automatisation ou la visualisation. L’idéal, en pratique, est souvent de les combiner intelligemment.

👉 Tutoriel complet : TheHarvester : Collecte d’infos

Recon-ng ou SpiderFoot ?

C’est une question fréquente.

Recon-ng est parfait si vous aimez :

- le terminal

- le contrôle précis

- les workflows modulaires

- apprendre la logique OSINT

SpiderFoot est parfait si vous préférez :

- interface graphique

- automatisation massive

- dashboards visuels

Recon-ng forme souvent mieux les débutants car il oblige à comprendre ce que l’on fait.

Tableau récapitulatif des commandes Recon-ng

| Commande | Utilité |

|---|---|

help | Afficher l’aide |

workspaces list | Lister les projets |

workspaces create nom | Créer un projet |

workspaces select nom | Ouvrir un projet |

modules search motcle | Chercher un module |

modules load chemin/module | Charger un module |

options list | Voir les options |

options set SOURCE cible.com | Définir la cible |

run | Lancer le module |

back | Revenir en arrière |

show hosts | Voir les hôtes |

show contacts | Voir les contacts |

show domains | Voir les domaines |

keys list | Voir les APIs |

keys add service cle | Ajouter une clé API |

exit | Quitter Recon-ng |

Exemple de mini session complète

recon-ng

workspaces create demo

workspaces select demo

modules search domains-hosts

modules load recon/domains-hosts/hackertarget

options set SOURCE example.com

run

show hostsEn quelques lignes, vous avez déjà une première cartographie.

Pas mal pour un simple terminal noir, non ?

Foire aux Questions Recon-ng

Qu’est-ce que Recon-ng et à quoi sert cet outil ?

Recon-ng est un framework en ligne de commande spécialisé dans la reconnaissance et l’OSINT. Il permet de collecter automatiquement des informations publiques sur une cible, comme des sous-domaines, emails, données WHOIS ou infrastructures exposées. Recon-ng est très utilisé en cybersécurité pour préparer un audit ou cartographier la surface d’attaque d’un domaine.

Comment installer Recon-ng facilement sur Linux ?

Pour installer Recon-ng sur Linux, notamment sur Kali Linux, il suffit généralement d’utiliser la commande sudo apt install recon-ng. Il peut aussi être installé via GitHub avec Python et Git. Une fois installé, lancez simplement recon-ng dans le terminal.

Recon-ng est-il adapté aux débutants en OSINT ?

Oui, Recon-ng convient aux débutants motivés. Son interface en terminal demande un petit temps d’adaptation, mais les commandes restent simples à apprendre. Avec quelques heures de pratique, vous pouvez déjà lancer vos premiers modules, analyser les résultats et intégrer Recon-ng dans un workflow OSINT ou cybersécurité.

Recon-ng est l’un de ces outils qui paraissent austères au premier regard, puis deviennent redoutablement efficaces dès que l’on comprend leur logique. Il ne remplace ni l’analyse humaine, ni l’expérience, ni la méthode. En revanche, il accélère énormément la collecte d’informations utiles.

Si vous débutez en OSINT ou en cybersécurité, apprendre Recon-ng est un excellent investissement. Vous développerez non seulement des compétences techniques, mais aussi un vrai réflexe précieux : poser les bonnes questions avant de chercher les bonnes réponses. Et dans ce domaine, c’est souvent ce qui fait toute la différence.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi