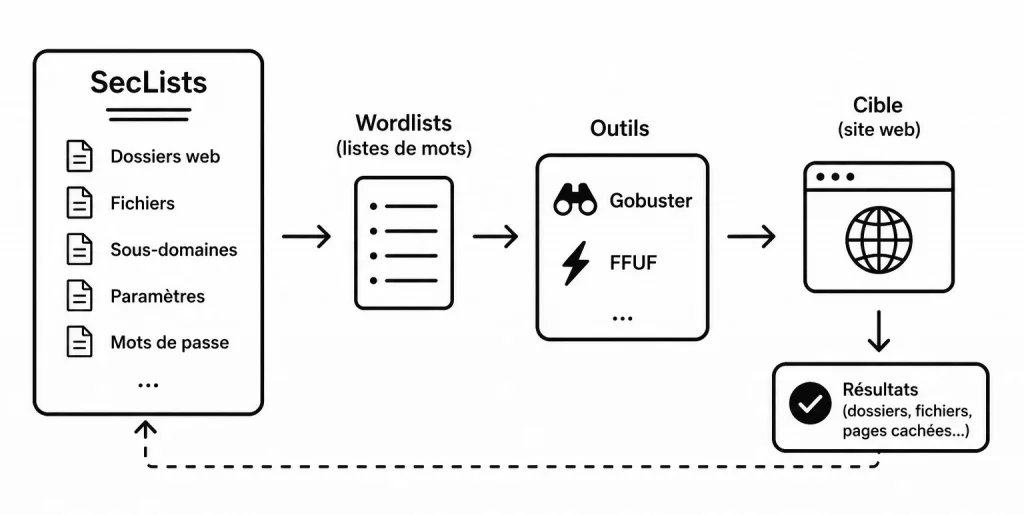

Si vous débutez en cybersécurité, vous allez rapidement tomber sur un outil incontournable : SecLists. Derrière ce nom un peu technique se cache en réalité une immense collection de wordlists utilisées pour découvrir des fichiers cachés, tester des paramètres, rechercher des sous-domaines ou encore apprendre le fuzzing web. Le problème, c’est que beaucoup de débutants installent SecLists… sans vraiment comprendre comment l’utiliser correctement.

Dans ce tutoriel, vous allez apprendre à utiliser SecLists pas à pas, avec des exemples simples, des commandes expliquées clairement et des cas concrets faciles à reproduire chez vous. Que vous utilisiez Gobuster, FFUF ou les wordlists pour la première fois, vous comprendrez rapidement comment exploiter SecLists efficacement sans vous noyer dans le jargon technique.

- À quoi servent les wordlists et pourquoi SecLists est devenu un incontournable en cybersécurité et en bug bounty.

- Réussir ses premiers scans avec Gobuster et FFUF sans se perdre dans des commandes compliquées ni dans des milliers de résultats inutiles.

- Éviter les erreurs classiques des débutants en apprenant à choisir les bonnes listes, interpréter les réponses HTTP et travailler proprement sur un environnement de test.

Quand on débute en cybersécurité, on découvre très vite un mot un peu mystérieux : wordlist. Derrière ce terme se cache pourtant quelque chose de très simple : une liste de mots, de chemins, de fichiers, de paramètres ou de valeurs que l’on va tester automatiquement avec un outil.

Et c’est exactement là que SecLists devient intéressant.

SecLists est une grande collection de listes utilisées pendant des tests de sécurité : noms d’utilisateurs, mots de passe, chemins d’URL, payloads de fuzzing, fichiers sensibles, listes DNS et bien plus encore. Son objectif est simple : fournir au testeur un énorme sac à outils prêt à l’emploi.

Petite précision importante avant de commencer : tout ce que nous allons voir doit être utilisé uniquement dans un cadre légal, sur vos propres machines, vos propres sites, ou des environnements volontairement conçus pour l’apprentissage. En cybersécurité, la curiosité est une qualité. L’intrusion non autorisée, beaucoup moins.

- Qu’est-ce que SecLists ?

- Installer SecLists

- Découvrir l’arborescence de SecLists

- Choisir la bonne liste SecLists

- Utiliser SecLists avec Gobuster

- Comprendre les codes HTTP pendant un scan

- Utiliser SecLists avec FFUF

- Fuzzer des paramètres avec SecLists

- Rechercher des sous-domaines avec SecLists

- Adapter une wordlist à son contexte

- Utiliser SecLists avec prudence

- Mini-projet concret : découvrir des fichiers cachés sur un site local

- Aller plus loin avec SecLists

- FAQ SecLists

Qu’est-ce que SecLists ?

SecLists est un dépôt open source maintenu sur GitHub. Il regroupe de nombreuses listes utiles pour les tests de sécurité. On peut le voir comme une grande bibliothèque spécialisée pour les pentesters, les étudiants en cybersécurité, les chercheurs en bug bounty ou les administrateurs qui veulent tester leurs propres systèmes.

Concrètement, au lieu de créer vous-même une liste de milliers de noms de fichiers possibles comme :

admin

login

backup

config

uploads

private- Vous utilisez une liste déjà prête dans SecLists.

L’intérêt est énorme : vous gagnez du temps, vous partez sur des listes connues, organisées, souvent enrichies par la communauté, et vous pouvez vous concentrer sur l’analyse des résultats plutôt que sur la fabrication de vos listes.

Comprendre les wordlists avant d’utiliser SecLists

Une wordlist, c’est donc simplement un fichier texte contenant une valeur par ligne.

Par exemple :

admin

dashboard

login

backup

config.phpChaque ligne sera testée par un outil. Si vous utilisez cette liste pour chercher des dossiers sur un site web, l’outil va essayer :

https://exemple.local/admin

https://exemple.local/dashboard

https://exemple.local/login

https://exemple.local/backup

https://exemple.local/config.phpL’outil ne “devine” pas magiquement. Il teste méthodiquement chaque entrée. C’est un peu comme si vous aviez un trousseau de clés et que vous essayiez chaque clé sur une porte. La différence, c’est qu’ici, l’ordinateur le fait très vite.

À quoi sert SecLists ?

SecLists peut servir dans plusieurs situations. Pour un débutant, les usages les plus simples à comprendre sont la découverte de dossiers, la recherche de fichiers cachés, l’énumération de sous-domaines et le fuzzing web.

Le fuzzing, pour vulgariser, consiste à envoyer beaucoup de valeurs différentes à une application afin d’observer ses réactions. Par exemple, vous pouvez tester plusieurs noms de paramètres dans une URL :

?id=1

?user=1

?page=1

?debug=1

?file=1Si l’application réagit différemment avec un paramètre précis, cela peut donner une piste d’analyse.

SecLists contient aussi des listes de mots de passe. Elles doivent être manipulées avec prudence. Tester des identifiants sur un service qui ne vous appartient pas est illégal. Dans un cadre pédagogique, on les utilise plutôt sur des machines de laboratoire comme DVWA, Metasploitable, TryHackMe, Hack The Box ou vos propres environnements locaux.

Installer SecLists

Sur Kali Linux, SecLists est disponible sous forme de paquet. La documentation Kali indique une installation avec sudo apt install seclists, avec une taille installée d’environ 1,80 Go.

Installation sur Kali Linux

Ouvrez un terminal, puis tapez :

sudo apt update

sudo apt install seclistsLa première commande met à jour la liste des paquets disponibles. La seconde installe SecLists.

Une fois l’installation terminée, les fichiers sont généralement disponibles dans :

/usr/share/seclists/Pour vérifier :

ls /usr/share/seclists/Vous devriez voir plusieurs dossiers comme Discovery, Passwords, Fuzzing, Usernames ou encore Web-Shells.

Installation avec Git depuis macOS ou Windows

Si vous utilisez macOS ou Windows, vous pouvez récupérer SecLists depuis GitHub :

git clone --depth 1 https://github.com/danielmiessler/SecLists.gitIci, l’option --depth 1 permet de télécharger uniquement la dernière version du dépôt, sans tout l’historique Git. C’est plus léger et largement suffisant pour débuter.

Ensuite, entrez dans le dossier :

cd SecLists

lsVous avez maintenant votre bibliothèque de listes sous la main.

👉 Pour ceux qui débutent avec le terminal : Naviguer et se situer

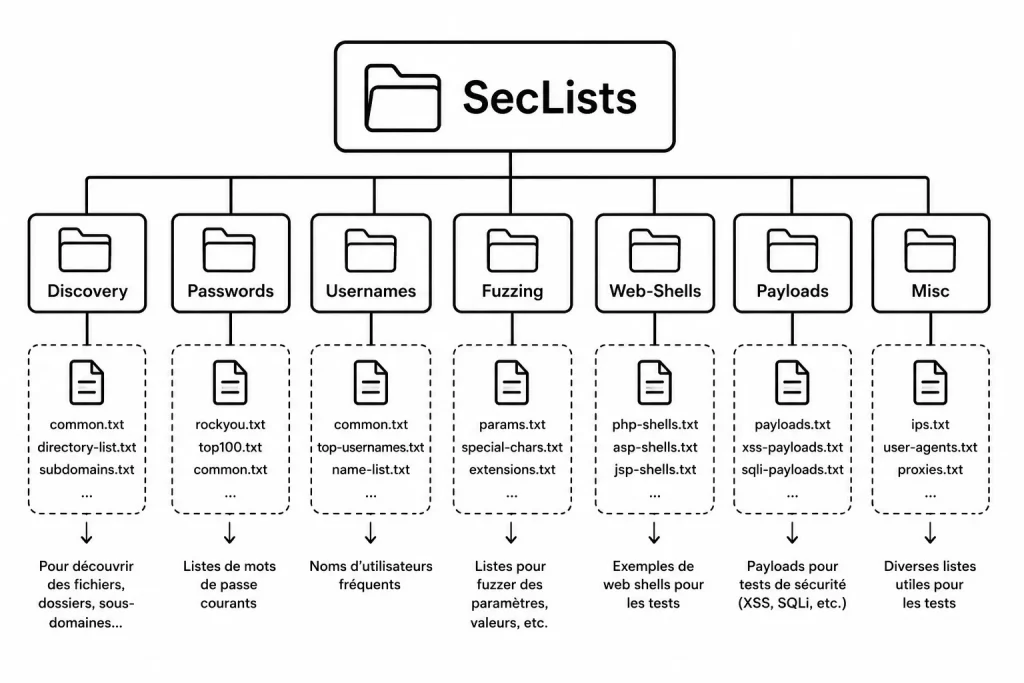

Découvrir l’arborescence de SecLists

Au début, le dossier SecLists peut impressionner. Il y a beaucoup de fichiers, beaucoup de sous-dossiers, et on peut vite avoir l’impression d’être tombé dans le grenier d’un hacker très organisé. Rassurez-vous : on va ranger tout ça mentalement.

Le dossier Discovery

Le dossier Discovery sert à découvrir des éléments : dossiers web, fichiers, sous-domaines, endpoints d’API, routes cachées, etc.

Exemple :

/usr/share/seclists/Discovery/Web-Content/C’est probablement l’un des dossiers que vous utiliserez le plus souvent au début.

Le dossier Passwords

Le dossier Passwords contient des listes de mots de passe. Elles peuvent être utilisées dans des environnements de test pour comprendre les risques liés aux mots de passe faibles.

Exemple :

/usr/share/seclists/Passwords/Attention : ce dossier n’est pas une invitation à tester des comptes réels. On reste dans le légal, le pédagogique, le propre.

👉 Découvrez également la célèbre wordlist rockyou.txt : Le fichier de pentest.

Le dossier Usernames

Le dossier Usernames contient des listes de noms d’utilisateurs fréquents.

Exemple :

admin

administrator

root

test

userCes listes peuvent servir dans un audit interne pour vérifier si des comptes évidents existent encore sur une plateforme.

Le dossier Fuzzing

Le dossier Fuzzing contient des valeurs utiles pour tester le comportement d’une application web.

On peut y trouver des caractères spéciaux, des payloads, des noms de paramètres ou des valeurs destinées à provoquer des réactions intéressantes.

oici une présentation simplifiée de l’arborescence de SecLists. Le dépôt est organisé par type d’attaque ou de donnée ciblée :

Architecture de SecLists

Discovery/: Pour identifier des ressources cachées (fichiers, dossiers sur serveurs web, sous-domaines).Passwords/: Listes de mots de passe (fuites réelles, accès par défaut, thématiques) pour le brute-force.Usernames/: Noms d’utilisateurs courants, formats d’emails et identifiants par défaut par service.Fuzzing/: Caractères spéciaux et scripts pour tester les injections (SQL, XSS, XXE) et faire planter une application.Payloads/: Morceaux de code prêts à l’emploi pour exploiter des vulnérabilités spécifiques.Miscellaneous/: Données diverses comme des codes postaux, des noms de pays ou des formats de fichiers spécifiques.

Choisir la bonne liste SecLists

Une erreur très fréquente consiste à choisir une liste énorme dès le départ. On se dit : “Plus la liste est grosse, plus j’ai de chances de trouver quelque chose.”

En réalité, ce n’est pas toujours vrai.

Une liste trop grosse peut ralentir votre scan, générer beaucoup de bruit, provoquer des erreurs, voire bloquer votre IP si le serveur limite les requêtes. Pour débuter, choisissez une liste raisonnable.

Par exemple, pour chercher des dossiers web classiques :

/usr/share/seclists/Discovery/Web-Content/common.txtCette liste est courte, simple et pratique pour un premier test.

Pour un test plus large :

/usr/share/seclists/Discovery/Web-Content/directory-list-2.3-medium.txtElle est plus complète, mais aussi plus longue à exécuter.

Utiliser SecLists avec Gobuster

Gobuster est un outil en ligne de commande qui permet notamment de découvrir des dossiers et fichiers cachés sur un serveur web.

👉 Si vous n’avez jamais utilisé cet outil : GoBuster, Le Tutoriel complet pour débutant.

Imaginez que vous avez une application locale à tester :

http://localhost:8080Vous pouvez lancer Gobuster avec SecLists comme ceci :

gobuster dir \

-u http://localhost:8080 \

-w /usr/share/seclists/Discovery/Web-Content/common.txtDécomposons la commande.

gobuster dirOn indique à Gobuster que l’on veut faire une recherche de dossiers et fichiers web.

-u http://localhost:8080On précise l’adresse de la cible. Ici, c’est une application locale.

-w /usr/share/seclists/Discovery/Web-Content/common.txtOn indique la wordlist à utiliser.

Gobuster va alors tester chaque ligne de la liste. S’il trouve une page qui répond avec un code HTTP intéressant, il l’affiche.

Par exemple :

/admin Status: 200

/login Status: 200

/uploads Status: 301

/backup Status: 403Ces résultats donnent des pistes.

- Un code

200signifie généralement que la ressource existe. - Un code

301indique une redirection. - Un code

403veut dire que l’accès est interdit, mais que la ressource existe probablement.

Et là, votre cerveau de futur analyste commence à chauffer gentiment.

Comprendre les codes HTTP pendant un scan

Quand vous utilisez SecLists avec un outil comme Gobuster ou FFUF, vous devez savoir interpréter les réponses.

- Un code

200signifie que la page est accessible. - Un code

301ou302indique une redirection. - Un code

403signifie que l’accès est refusé. - Un code

404veut dire que la ressource n’existe pas. - Un code

500indique une erreur serveur.

Le piège classique, c’est de penser que seuls les 200 sont intéressants. En réalité, un 403 peut aussi être très utile. Si /admin renvoie un 403, cela signifie peut-être que le dossier existe, mais qu’il est protégé.

Utiliser SecLists avec FFUF

FFUF est un outil très populaire pour le fuzzing web. Il est rapide, flexible et agréable à utiliser une fois que l’on comprend sa logique.

👉 Si vous n’avez jamais utilisé cet outil : Ffuf, Le Tutoriel complet pour débutant.

Le principe repose souvent sur le mot-clé FUZZ. Ce mot indique l’endroit où FFUF doit injecter chaque ligne de la wordlist :

ffuf \

-u http://localhost:8080/FUZZ \

-w /usr/share/seclists/Discovery/Web-Content/common.txtIci, FFUF remplace FUZZ par chaque entrée de la liste.

Il va donc tester :

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?http://localhost:8080/admin

http://localhost:8080/login

http://localhost:8080/backupVous pouvez aussi filtrer certains codes HTTP.

ffuf \

-u http://localhost:8080/FUZZ \

-w /usr/share/seclists/Discovery/Web-Content/common.txt \

-mc 200,301,302,403L’option -mc signifie “match code”. Ici, on demande à FFUF d’afficher uniquement les résultats avec les codes 200, 301, 302 ou 403.

C’est plus propre, plus lisible, et votre terminal évite de devenir une soupe de lignes incompréhensibles.

Fuzzer des paramètres avec SecLists

SecLists ne sert pas seulement à chercher des dossiers. Vous pouvez aussi chercher des paramètres cachés.

Imaginons une page :

http://localhost:8080/search.phpVous voulez savoir si elle accepte des paramètres comme id, page, debug, file, q ou user.

Vous pouvez utiliser FFUF ainsi :

ffuf \

-u "http://localhost:8080/search.php?FUZZ=test" \

-w /usr/share/seclists/Discovery/Web-Content/burp-parameter-names.txtDans cette commande, chaque mot de la liste remplace FUZZ.

FFUF testera par exemple :

/search.php?id=test

/search.php?page=test

/search.php?debug=test

/search.php?file=testVotre rôle est ensuite d’observer les différences : taille de réponse, code HTTP, message d’erreur, redirection, contenu inhabituel.

C’est souvent là que les choses intéressantes commencent. Pas forcément spectaculaires, mais intéressantes. La cybersécurité, c’est parfois beaucoup de petites observations qui finissent par faire une grande découverte.

Rechercher des sous-domaines avec SecLists

SecLists contient aussi des listes pour l’énumération DNS. L’objectif est de découvrir des sous-domaines comme :

admin.exemple.com

dev.exemple.com

test.exemple.com

api.exemple.comDans un cadre autorisé, vous pouvez utiliser une liste de SecLists avec un outil adapté.

Toujours avec FFUF :

ffuf \

-u http://FUZZ.exemple.local \

-w /usr/share/seclists/Discovery/DNS/subdomains-top1million-5000.txtIci, FUZZ sera remplacé par chaque sous-domaine potentiel.

Cette technique peut aider à repérer des environnements oubliés : une ancienne interface d’administration, une API de test, un serveur de préproduction, etc…

Encore une fois, cela doit se faire sur un domaine qui vous appartient ou pour lequel vous avez une autorisation explicite.

Adapter une wordlist à son contexte

SecLists fournit des listes générales. Mais dans la vraie vie, une liste personnalisée peut être beaucoup plus efficace.

Prenons un exemple. Vous testez votre propre entreprise fictive appelée “DemoCorp”. Il peut être pertinent de créer une petite liste adaptée :

democorp

demo

admin-demo

portal

intranet

extranet

client

crm

apiVous pouvez enregistrer cette liste dans un fichier :

nano ma-wordlist.txtPuis l’utiliser avec FFUF :

ffuf \

-u http://localhost:8080/FUZZ \

-w ma-wordlist.txtCe genre de liste courte peut parfois donner de meilleurs résultats qu’une liste énorme et générique. C’est comme chercher ses clés : commencer par les endroits logiques est souvent plus efficace que vider toute la maison.

👉 Pour aller plus loin : Créer votre Wordlist

Nettoyer une wordlist

Il arrive qu’une wordlist contienne des doublons. Pour nettoyer un fichier, vous pouvez utiliser :

sort ma-wordlist.txt | uniq > ma-wordlist-clean.txtExplication simple :

sortclasse les lignes par ordre alphabétique.

uniqsupprime les doublons consécutifs.

>enregistre le résultat dans un nouveau fichier.

Vous pouvez aussi compter le nombre de lignes :

wc -l ma-wordlist-clean.txtCela permet de savoir combien de tests seront réalisés. C’est pratique pour estimer la durée d’un scan.

Réduire une liste trop volumineuse

Si une wordlist est trop grande, vous pouvez en extraire les 1000 premières lignes :

head -n 1000 grosse-liste.txt > petite-liste.txtCette commande crée une version plus courte appelée petite-liste.txt.

- C’est utile pour faire un premier passage rapide.

Si vous trouvez déjà des résultats intéressants, inutile de lancer tout de suite une liste gigantesque qui va tourner pendant une éternité et faire souffler votre ventilateur comme un avion au décollage.

Utiliser SecLists avec prudence

SecLists est puissant, mais ce n’est pas un bouton magique. Mal utilisé, il peut créer beaucoup de trafic inutile.

Lorsque vous lancez un scan, vous envoyez de nombreuses requêtes à un serveur. Sur un environnement fragile, cela peut ralentir l’application. Sur un site qui ne vous appartient pas, cela peut être considéré comme une attaque.

Quelques bonnes pratiques sont donc indispensables.

- Commencez toujours avec une petite liste.

- Analysez les premiers résultats.

- Augmentez progressivement la taille si nécessaire.

- Évitez les scans trop rapides sur des serveurs sensibles.

- Et surtout, gardez des notes.

Un bon testeur ne se contente pas de lancer des commandes. Il observe, il comprend, il documente.

Les erreurs fréquentes des débutants avec SecLists

La première erreur consiste à utiliser une wordlist au hasard. SecLists contient beaucoup de listes, mais elles n’ont pas toutes le même objectif. Une liste de mots de passe ne sert pas à découvrir des dossiers web. Une liste DNS ne sert pas à tester des paramètres d’URL.

La deuxième erreur est de ne pas lire les résultats. Beaucoup de débutants lancent un outil, voient des centaines de lignes, puis ne savent plus quoi faire. Prenez le temps de comprendre les codes HTTP, les tailles de réponse et les redirections.

La troisième erreur est de tout miser sur les grosses listes. Une liste énorme peut parfois noyer les informations importantes. Pour apprendre, mieux vaut une petite liste bien comprise qu’un monstre de plusieurs millions de lignes.

Enfin, n’oubliez pas l’aspect légal. SecLists est un outil d’apprentissage et d’audit. Ce n’est pas un permis de tester Internet au hasard.

Mini-projet concret : découvrir des fichiers cachés sur un site local

Pour terminer, imaginons un petit scénario pédagogique. Vous avez une application locale accessible ici :

http://localhost:8080Votre objectif est de découvrir des pages ou dossiers cachés.

Étape 1 : choisir une wordlist simple

Commencez avec :

/usr/share/seclists/Discovery/Web-Content/common.txtC’est une bonne liste pour débuter, car elle contient des chemins fréquents sans être trop énorme.

Étape 2 : lancer un scan avec Gobuster

gobuster dir \

-u http://localhost:8080 \

-w /usr/share/seclists/Discovery/Web-Content/common.txt \

-x php,txt,htmlL’option -x permet de tester des extensions.

Par exemple, si la liste contient admin, Gobuster peut tester :

/admin

/admin.php

/admin.txt

/admin.htmlC’est très utile pour repérer des fichiers oubliés.

Étape 3 : analyser les résultats

Supposons que vous obteniez :

/login.php Status: 200

/admin.php Status: 403

/backup.zip Status: 200

/uploads Status: 301Le fichier backup.zip attire immédiatement l’attention. Dans un vrai audit, un fichier de sauvegarde accessible publiquement peut contenir du code source, des identifiants ou des informations sensibles.

Le fichier admin.php renvoie un 403. Il n’est pas accessible, mais son existence est intéressante.

Le dossier uploads renvoie une redirection. Il peut contenir des fichiers envoyés par les utilisateurs.

Étape 4 : documenter vos découvertes

Un rapport simple pourrait ressembler à ceci :

Cible testée : http://localhost:8080

Wordlist utilisée : common.txt

Outil : Gobuster

Résultats intéressants :

- /login.php : page de connexion accessible

- /admin.php : ressource existante mais accès interdit

- /backup.zip : fichier accessible publiquement

- /uploads : dossier présent avec redirectionCe travail de documentation est essentiel. En cybersécurité, trouver une information est une chose. Savoir l’expliquer clairement en est une autre.

Aller plus loin avec SecLists

Une fois les bases comprises, vous pouvez explorer d’autres dossiers de SecLists. Testez différentes listes dans un laboratoire local. Comparez les résultats. Observez les différences entre Gobuster et FFUF. Essayez de créer vos propres wordlists adaptées à vos projets.

Vous pouvez aussi intégrer SecLists dans une méthodologie plus large : reconnaissance, découverte web, analyse des résultats, vérification manuelle, documentation.

La vraie progression ne vient pas du fait de lancer dix outils à la suite. Elle vient du fait de comprendre ce que vous faites, pourquoi vous le faites, et comment interpréter ce que vous obtenez.

FAQ SecLists

SecLists est-il gratuit ?

Oui, SecLists est entièrement gratuit et open source. Le projet est disponible sur GitHub et peut être utilisé librement pour apprendre la cybersécurité, réaliser des audits de sécurité autorisés ou pratiquer sur des laboratoires comme TryHackMe ou Hack The Box.

Quelle est la meilleure wordlist SecLists pour débuter ?

Pour commencer, la liste common.txt du dossier Discovery/Web-Content est idéale. Elle reste légère, rapide à tester et contient les chemins web les plus fréquents. C’est un bon moyen de comprendre le fonctionnement des scans sans lancer immédiatement des listes énormes.

Peut-on utiliser SecLists sans être expert en cybersécurité ?

Oui, SecLists peut être utilisé par des débutants à condition de comprendre ce que fait chaque outil. Avec quelques bases sur les requêtes HTTP, les scans web et les wordlists, vous pouvez rapidement apprendre à utiliser SecLists avec Gobuster ou FFUF sur un environnement de test.

SecLists est un compagnon précieux pour apprendre la cybersécurité. Il vous donne accès à une immense collection de listes prêtes à l’emploi, mais sa vraie valeur dépend de votre manière de l’utiliser.

Pour un débutant, le meilleur réflexe est de rester simple : une cible locale, une petite wordlist, un outil comme Gobuster ou FFUF, puis une analyse patiente des résultats. Pas besoin de chercher tout de suite la commande la plus impressionnante. En sécurité informatique, les bases bien maîtrisées font souvent plus de différence que les effets spéciaux.

Alors installez SecLists, ouvrez un environnement de test, lancez vos premières commandes et prenez des notes. Vous verrez rapidement que derrière ces simples fichiers texte se cache une méthode de travail complète : observer, tester, comprendre, corriger.

Et c’est exactement comme ça que l’on progresse.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi