Lorsque l’on parle de pentesting, on imagine souvent des outils complexes capables d’exploiter des failles spectaculaires. Pourtant, dans la réalité du terrain, une grande partie du travail consiste simplement à collecter des informations. Et c’est précisément là que les outils DNS entrent en jeu : DNSX s’est imposé comme un outil extrêmement rapide et efficace pour interroger des enregistrements DNS à grande échelle.

- DNSX s’intègre dans un workflow de pentesting pour identifier rapidement les sous-domaines actifs et révéler l’infrastructure réelle d’un domaine.

- Exploiter efficacement les requêtes DNS pour découvrir des services cachés, des environnements de test ou des indices sur l’utilisation de plateformes cloud.

- Utiliser DNSX aux côtés d’autres outils de reconnaissance afin d’accélérer la phase d’analyse et cibler plus facilement les systèmes réellement accessibles.

Utilisé correctement, DNSX permet de découvrir des sous-domaines actifs, d’identifier des infrastructures cachées ou encore d’améliorer considérablement une phase de reconnaissance lors d’un pentest.

Dans ce tutoriel complet, vous allez découvrir DNSX pas à pas : installation, fonctionnement, exemples concrets et intégration dans un workflow de pentesting. Même si vous débutez dans la sécurité informatique, ne vous inquiétez pas : chaque concept sera expliqué simplement.

- Comprendre le rôle du DNS en pentesting

- À quoi sert DNSX exactement ?

- Installation de DNSX

- Premier test avec DNSX

- Vérifier des sous-domaines avec DNSX

- Récupérer différents types d’enregistrements DNS

- Détection des CNAME et services cloud

- Scanner des milliers de domaines rapidement

- Utiliser DNSX dans un pipeline de pentesting

- Exemple concret de workflow pentesting

- Détection des wildcard DNS

- Exporter les résultats

- Bonnes pratiques en pentesting avec DNSX

- DNSX face aux autres outils DNS du pentesting

- Tableau récapitulatif des commandes DNSX

- Exemple concret combinant plusieurs options

- Petit conseil de pentester

Comprendre le rôle du DNS en pentesting

Avant de parler de DNSX, il est important de comprendre pourquoi le DNS est si intéressant dans un contexte de pentesting.

Le DNS (Domain Name System) est l’annuaire d’Internet. Lorsque vous tapez un nom de domaine dans votre navigateur, comme :

blog.crea-troyes.frVotre ordinateur interroge un serveur DNS pour connaître l’adresse IP correspondante.

Sans DNS, Internet serait presque inutilisable. Imaginez devoir mémoriser des adresses comme :

142.250.74.46Plutôt que :

google.comLe DNS simplifie tout cela.

👉 Pour aller plus loin : Tout comprendre enregistrement DNS.

Mais dans un pentest, ce système devient aussi une mine d’or.

En analysant les enregistrements DNS d’un domaine, on peut découvrir :

- des sous-domaines oubliés

- des environnements de test

- des serveurs internes exposés

- des services cloud mal configurés

Par exemple :

dev.exemple.com

staging.exemple.com

api.exemple.com

vpn.exemple.comCertains de ces systèmes sont parfois moins sécurisés que le site principal.

C’est là qu’intervient DNSX.

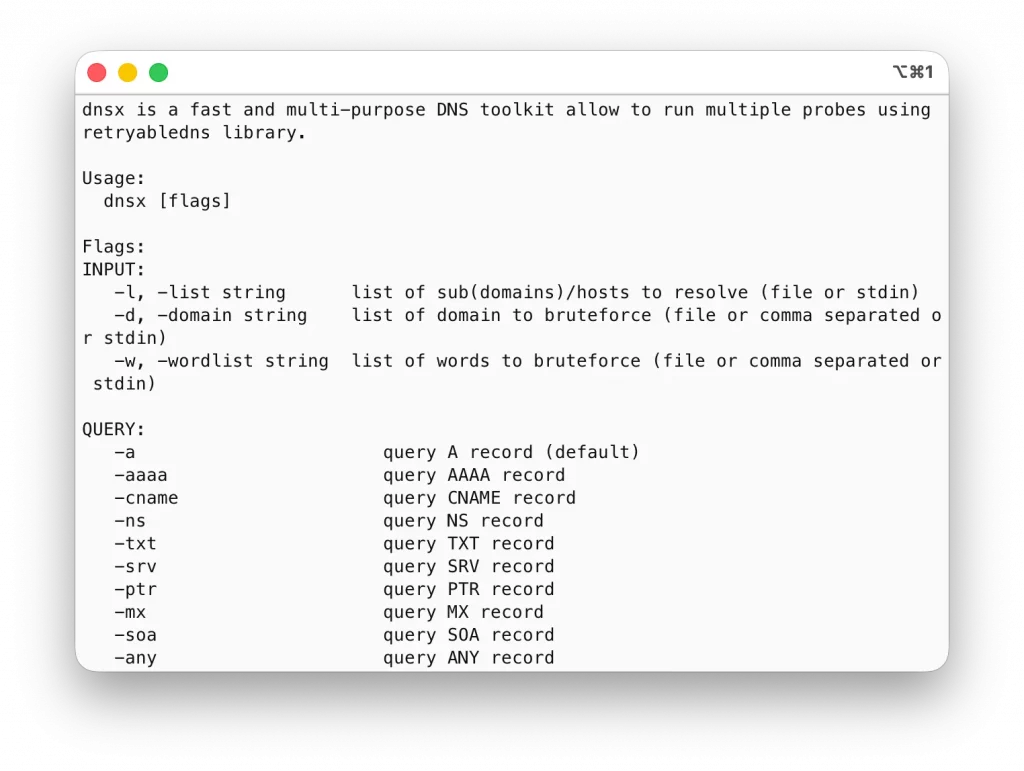

À quoi sert DNSX exactement ?

DNSX est un outil open-source développé par l’équipe ProjectDiscovery, très connue dans l’univers du pentesting.

Le but de cet outil est simple :

Interroger rapidement des milliers de requêtes DNS.

DNSX est particulièrement utile pour :

- vérifier quels sous-domaines sont actifs

- récupérer différents types d’enregistrements DNS

- automatiser la reconnaissance lors d’un pentest

- filtrer rapidement les faux résultats

Contrairement à certains outils plus anciens, DNSX est conçu pour être :

- très rapide

- léger

- facile à intégrer dans des pipelines

Il est souvent utilisé avec d’autres outils comme :

Dans un workflow de pentesting, DNSX intervient généralement après la découverte de sous-domaines.

Installation de DNSX

Passons maintenant à quelque chose de concret : installer DNSX.

L’outil est écrit en Go, ce qui rend l’installation très simple.

Installer Go (si nécessaire)

Sur Linux :

sudo apt install golangSur macOS, si Homebrew est déjà installé, la commande est simplement :

brew install goVérifiez ensuite que Go fonctionne :

go versionInstaller DNSX

Une fois Go installé :

go install -v github.com/projectdiscovery/dnsx/cmd/dnsx@latestLe binaire sera installé dans :

~/go/binSur Mac OS, vous devez ajouter ceci dans votre .zshrc :

echo 'export PATH=$PATH:$(go env GOPATH)/bin' >> ~/.zshrcPuis rechargez :

source ~/.zshrcVous pouvez vérifier l’installation avec :

dnsx -hSi tout fonctionne, vous verrez apparaître l’aide de l’outil.

Premier test avec DNSX

Commençons par une utilisation très simple.

Vous pouvez tester une requête DNS comme ceci :

echo google.com | dnsx -a -resp-onlyRésultat typique :

_ __ __

__| | _ __ ___ \ \/ /

/ _' || '_ \ / __| \ /

| (_| || | | |\__ \ / \

\__,_||_| |_||___//_/\_\

projectdiscovery.io

[INF] Current dnsx version 1.2.3 (latest)

172.217.22.46DNSX interroge le DNS et affiche l’adresse IP correspondante.

- Simple, rapide et efficace.

Mais ce n’est que la surface.

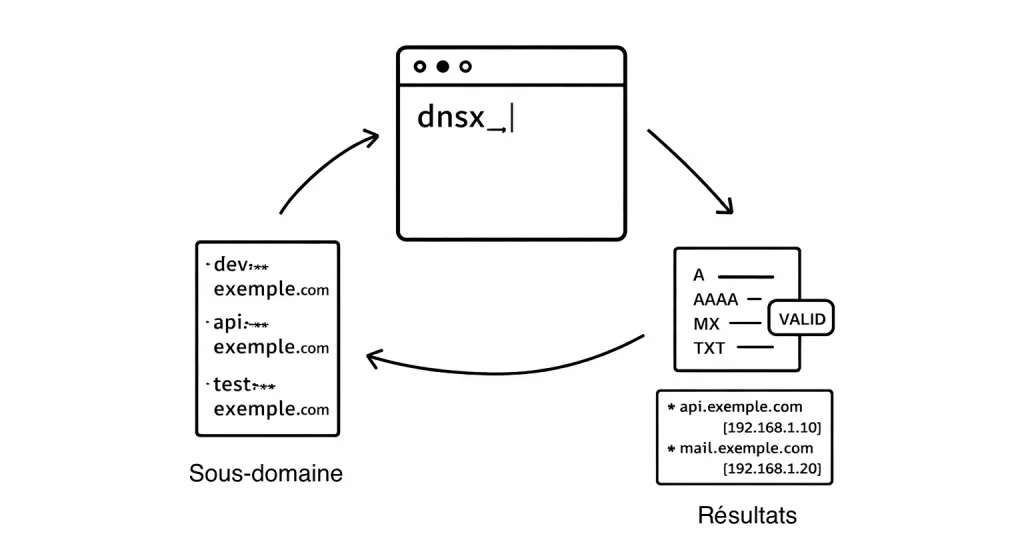

Vérifier des sous-domaines avec DNSX

Dans un pentesting, vous disposez souvent d’une liste de sous-domaines obtenue avec des outils comme Subfinder :

dev.exemple.com

api.exemple.com

test.exemple.com

mail.exemple.comTous ces sous-domaines ne sont pas forcément actifs. DNSX permet de tester lesquels existent réellement.

Créez un fichier :

subdomains.txtContenu :

dev.exemple.com

api.exemple.com

test.exemple.com

mail.exemple.comPuis lancez :

dnsx -l subdomains.txtRésultat :

api.exemple.com

mail.exemple.comDNSX filtre automatiquement les domaines qui ne répondent pas.

- Cela évite de perdre du temps avec des cibles inexistantes.

Pour afficher les IP des sous-domaines qui répondent :

dnsx -l subdomains.txt -a -resp-onlyLe fichier

subdomains.txtdoit etre dans le meme chemin que le terminal. Pour ceux qui débutent : Naviguer et se situer dans le terminal.

Récupérer différents types d’enregistrements DNS

Un autre point très intéressant en pentesting consiste à analyser différents types d’enregistrements DNS.

Par exemple :

| Type | Description |

|---|---|

| A | Adresse IPv4 |

| AAAA | Adresse IPv6 |

| CNAME | Alias DNS |

| MX | Serveur mail |

| TXT | Informations diverses |

Avec DNSX, vous pouvez récupérer ces informations facilement.

Récupérer les enregistrements A

dnsx -l domains.txt -aRécupérer les enregistrements MX

dnsx -l domains.txt -mxRésultat :

exemple.com mail.exemple.com- Cela permet d’identifier l’infrastructure mail d’une entreprise.

Récupérer les enregistrements TXT

dnsx -l domains.txt -txtPour afficher le contenu des TXT, ajouter l’option -resp :

dnsx -l domains.txt -txt -resp -silentLes enregistrements TXT peuvent contenir :

- SPF

- DKIM

- vérifications Google

- informations internes

Dans certains cas, on découvre même des indices d’infrastructure cloud.

Détection des CNAME et services cloud

Dans le monde moderne, de nombreux services utilisent des CNAME :

blog.exemple.com -> exemple.wordpress.comOu :

cdn.exemple.com -> cloudfront.amazonaws.comAvec DNSX :

dnsx -l domains.txt -cnameCette information est très précieuse en pentesting, car elle révèle :

- l’utilisation d’AWS

- d’Azure

- de Cloudflare

- de GitHub Pages

- de Netlify

Certains de ces services peuvent être vulnérables à des attaques comme : subdomain takeover

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?Scanner des milliers de domaines rapidement

L’un des grands avantages de DNSX est sa vitesse. Vous pouvez scanner des milliers de domaines en quelques secondes :

dnsx -l subdomains.txt -threads 100Ici :

-threads 100permet d’exécuter 100 requêtes simultanément.

Dans un pentest, cela accélère énormément la phase de reconnaissance.

Utiliser DNSX dans un pipeline de pentesting

Les pentesters utilisent rarement un seul outil. Ils construisent plutôt des pipelines automatisés.

Voici un exemple très courant :

subfinder -d exemple.com | dnsx | httpxExplication :

1️⃣ Subfinder découvre les sous-domaines

2️⃣ DNSX vérifie lesquels existent

3️⃣ httpx détecte les serveurs web actifs

Résultat :

api.exemple.com

dev.exemple.com

admin.exemple.comCette chaîne permet de réduire énormément le bruit.

👉 Tout savoir sur Le symbole pipe et les pipelines.

Exemple concret de workflow pentesting

Imaginons un audit sur le domaine :

exemple.comÉtape 1 : découverte des sous-domaines

subfinder -d exemple.com -silent > subs.txt👉 Consultez notre Tutoriel complet pour SubFinder.

Étape 2 : validation DNS

dnsx -l subs.txt > valid.txtÉtape 3 : détection HTTP

httpx -l valid.txt👉 Consultez notre Tutoriel complet pour HTTPX.

En quelques minutes, vous obtenez une liste de cibles actives. C’est exactement ce que recherchent les pentesters.

Détection des wildcard DNS

Certaines entreprises utilisent un wildcard DNS.

- Cela signifie que tous les sous-domaines répondent.

*.exemple.comMême un domaine inventé comme :

pizza.exemple.compeut répondre. Cela fausse les résultats.

DNSX possède une option pour détecter ce cas :

dnsx -l subs.txt -wildcard-domain exemple.comL’outil va automatiquement identifier les réponses wildcard et les filtrer.

Exporter les résultats

DNSX permet également d’exporter les résultats. Par exemple en JSON :

dnsx -l subs.txt -jsonCela facilite l’intégration avec :

- scripts Python

- dashboards

- outils d’automatisation

Bonnes pratiques en pentesting avec DNSX

Même si DNSX est très puissant, il est important de respecter certaines règles.

- Toujours avoir une autorisation légale avant de tester un domaine. Le pentesting sans autorisation peut être considéré comme une intrusion.

- Évitez d’envoyer trop de requêtes simultanément sur de petits serveurs DNS. Même si DNSX est rapide, il faut rester respectueux des infrastructures.

- Combinez DNSX avec d’autres outils. Il est très efficace, mais c’est une pièce d’un puzzle plus large.

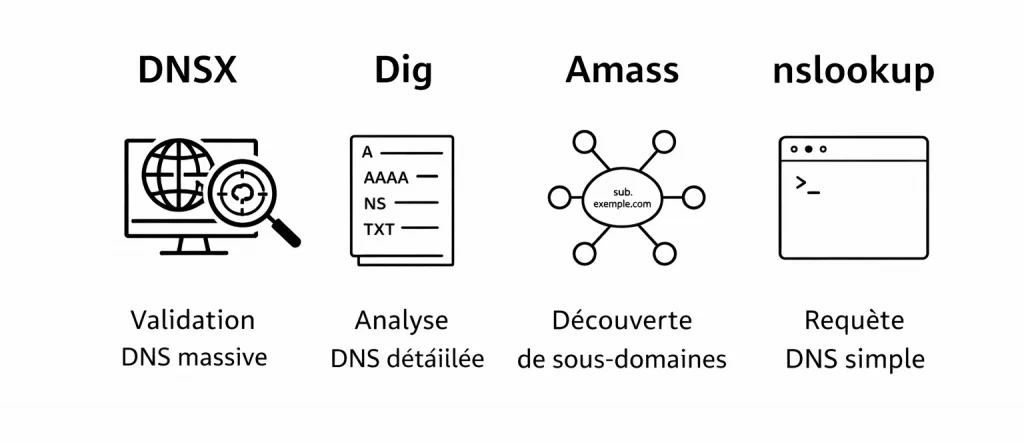

DNSX face aux autres outils DNS du pentesting

Lorsque l’on découvre DNSX, une question revient souvent : est-ce que cet outil remplace les autres ?

La réponse est simple : non. Dans le monde du pentesting, chaque outil a son rôle. Certains sont conçus pour l’exploration, d’autres pour la résolution DNS, et d’autres encore pour l’énumération massive.

Pour bien comprendre où se situe DNSX, prenons quelques outils très connus : Gobuster, nslookup, dig et Amass.

Gobuster est un outil très populaire dans les environnements de pentesting, notamment pour le bruteforce. Son rôle principal consiste à découvrir :

- des répertoires web cachés

- des fichiers sensibles

- des sous-domaines

Exemple de brute force DNS avec Gobuster :

gobuster dns -d exemple.com -w wordlist.txtGobuster va tester chaque mot de la wordlist. Cependant, Gobuster est relativement lent comparé aux outils modernes. Il effectue un vrai bruteforce DNS.

DNSX, lui, est souvent utilisé après cette phase pour valider rapidement les résultats.

En résumé :

- Gobuster → découvre des sous-domaines

- DNSX → vérifie lesquels existent réellement

nslookup est probablement l’outil DNS le plus ancien et le plus connu. On l’utilise pour interroger un serveur DNS :

nslookup google.comLe problème est que nslookup n’est pas conçu pour les scans massifs. Il fonctionne très bien pour :

- diagnostiquer un problème DNS

- vérifier un domaine spécifique

Mais pour un pentest, interroger 10 000 sous-domaines un par un serait interminable. C’est précisément ce que DNSX automatise.

Dig (Domain Information Groper) est un outil DNS extrêmement puissant, très utilisé par les administrateurs systèmes :

dig exemple.comDig fournit énormément d’informations :

- TTL

- serveur DNS

- section authority

- section additional

C’est un outil très précis, mais peu adapté aux scans massifs. DNSX est donc souvent utilisé en complément. Une pratique courante en pentesting consiste à :

- utiliser DNSX pour identifier les domaines actifs

- utiliser dig pour analyser un domaine spécifique plus en détail

Amass est un outil extrêmement puissant de reconnaissance DNS. Son objectif est clair : découvrir le maximum de sous-domaines possibles :

amass enum -d exemple.comAmass utilise plusieurs sources :

- bases de données OSINT

- certificats SSL

- moteurs de recherche

- brute force DNS

- APIs externes

C’est un outil très complet… mais aussi plus lent. Dans un workflow de pentesting moderne, on voit souvent cette combinaison :

amass -> dnsx -> httpxExplication :

- Amass découvre les sous-domaines

- DNSX vérifie lesquels sont actifs

- httpx détecte les serveurs web

Cette approche permet de filtrer énormément de bruit inutile.

Pour résumé :

Tableau comparatif des outils DNS

| Outil | Rôle principal | Vitesse | Usage pentesting |

|---|---|---|---|

| DNSX | Validation DNS massive | Très rapide | Vérifier les sous-domaines actifs |

| Gobuster | Bruteforce DNS / web | Rapide | Découvrir des sous-domaines |

| nslookup | Requête DNS simple | Lent | Diagnostic DNS |

| dig | Analyse DNS détaillée | Lent | Analyse approfondie |

| Amass | Découverte de sous-domaines | Moyen | Reconnaissance avancée |

Tableau récapitulatif des commandes DNSX

Voici un tableau pratique regroupant les commandes DNSX les plus utiles dans un contexte de pentesting.

| Commande | Description |

|---|---|

dnsx -h | Affiche l’aide de DNSX |

dnsx -l domains.txt | Résout une liste de domaines |

dnsx -a | Récupère les enregistrements A |

dnsx -aaaa | Récupère les enregistrements IPv6 |

dnsx -mx | Récupère les serveurs mail |

dnsx -txt | Récupère les enregistrements TXT |

dnsx -cname | Affiche les alias CNAME |

dnsx -resp | Affiche la réponse DNS complète |

dnsx -silent | Supprime les informations inutiles |

dnsx -json | Export JSON |

dnsx -threads 100 | Nombre de requêtes simultanées |

dnsx -retry 3 | Nombre de tentatives en cas d’échec |

dnsx -r resolvers.txt | Utilise une liste de serveurs DNS |

dnsx -wildcard-domain exemple.com | Détecte les wildcard DNS |

Exemple concret combinant plusieurs options

Imaginons que vous souhaitiez analyser une liste de sous-domaines lors d’un pentesting.

dnsx -l subdomains.txt -a -mx -txt -threads 100 -silentCette commande va :

- analyser tous les domaines du fichier

- récupérer plusieurs types d’enregistrements

- accélérer les requêtes

- afficher uniquement les résultats utiles

Petit conseil de pentester

Si vous deviez retenir une seule commande pour un pentest rapide, ce serait celle-ci :

dnsx -l subdomains.txt -silent -threads 100Elle permet de valider rapidement une énorme liste de sous-domaines.

Et croyez-moi, lorsqu’on se retrouve avec 50 000 résultats d’OSINT, on est très heureux d’avoir DNSX sous la main.

Dans le domaine du pentesting, la phase de reconnaissance est souvent la plus importante. Avant même de chercher des vulnérabilités, il faut comprendre l’infrastructure de la cible. Et c’est exactement là que DNSX devient un allié redoutable.

Grâce à sa rapidité, sa simplicité et son intégration parfaite avec d’autres outils de sécurité, DNSX permet d’analyser des infrastructures DNS à grande échelle. En quelques commandes, vous pouvez identifier des sous-domaines actifs, découvrir des services cloud ou révéler des parties cachées d’un système.

Mais au-delà de la technique, DNSX rappelle une leçon essentielle en cybersécurité : les informations les plus précieuses sont souvent visibles par tous… encore faut-il savoir où regarder. Et désormais, vous savez exactement où commencer.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi