Quand vous utilisez Internet, vous tapez une adresse comme google.com dans votre navigateur… et le site apparaît. Derrière cette apparente simplicité se cache un mécanisme invisible : le DNS. Il agit comme un annuaire d’Internet. Le DNS transforme un nom de domaine lisible par l’humain en adresse IP compréhensible par les machines. Et pour interroger cet annuaire, nous allons utiliser dig depuis le terminal.

- Comprendre le fonctionnement du DNS et le rôle de dig dans le terminal pour analyser comment un nom de domaine est relié à un serveur sur Internet.

- Apprendre à utiliser dig dans le terminal pour vérifier l’adresse IP d’un site, analyser les serveurs DNS, les emails ou la configuration d’un domaine.

- Exploiter les informations DNS pour diagnostiquer des problèmes web, comprendre l’infrastructure d’un site et réaliser les premières étapes de reconnaissance en pentesting.

Dans ce tutoriel complet, vous allez apprendre et comprendre le fonctionnement de dig, à quoi il sert réellement, et surtout comment l’utiliser dans le terminal pour analyser un domaine, diagnostiquer un problème DNS, effectuer une phase de reconnaissance en pentesting ou simplement comprendre comment fonctionne Internet. Ouvrez votre terminal, c’est parti !

- Comprendre le DNS avant d’utiliser dig

- Qu’est-ce que dig exactement ?

- Installer dig sur votre ordinateur

- Première utilisation de dig dans le terminal

- Comprendre les différents types d’enregistrements DNS

- Simplifier la réponse avec +short

- Interroger un serveur DNS spécifique

- Exemple concret : vérifier la propagation DNS

- Utiliser dig dans le pentesting : L'étape de reconnaissance

- Tableau récapitulatif des commandes de Dig

- Tester dig directement dans votre navigateur

- Dig, NSLookup et Amass : quelles différences ?

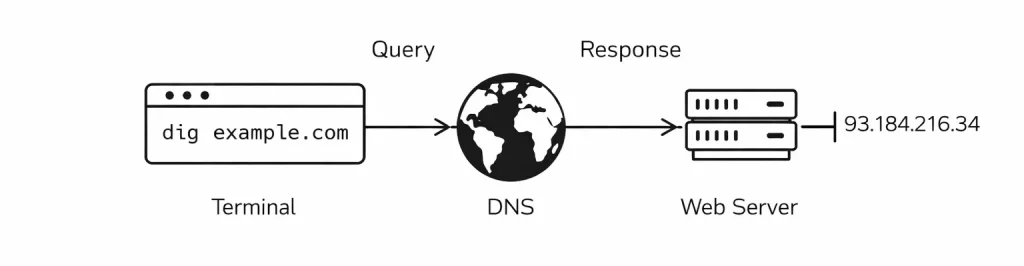

Comprendre le DNS avant d’utiliser dig

Avant de parler de dig, il est essentiel de comprendre ce qu’est le DNS.

DNS signifie Domain Name System. Il s’agit d’un système qui permet de faire correspondre un nom de domaine avec une adresse IP :

google.com → 142.250.74.78Les humains préfèrent retenir des noms de domaine. Les ordinateurs, eux, travaillent avec des adresses IP.

- Le DNS est donc l’intermédiaire qui traduit les deux.

Quand vous tapez une adresse dans votre navigateur, plusieurs étapes se produisent :

- Votre ordinateur demande au DNS l’adresse IP du domaine

- Le DNS répond avec l’adresse IP

- Votre navigateur contacte le serveur à cette adresse

- Le site web se charge

Tout cela se fait en quelques millisecondes. C’est exactement cette requête DNS que l’outil dig permet d’observer et d’analyser dans le terminal.

👉 Pour tout comprendre au DNS, consultez notre tutoriel complet.

Qu’est-ce que dig exactement ?

dig signifie Domain Information Groper. C’est un outil en ligne de commande, donc qui s’utilise depuis le terminal, qui permet d’interroger les serveurs DNS afin d’obtenir des informations sur un domaine.

En résumé, dig sert à :

- connaître l’adresse IP d’un site

- voir les serveurs DNS d’un domaine

- analyser les serveurs mail

- vérifier les enregistrements DNS

- diagnostiquer un problème de configuration DNS

C’est un outil très utilisé par :

- les administrateurs système

- les développeurs web

- les spécialistes réseau

- les professionnels de la cybersécurité

La bonne nouvelle, c’est qu’il est très simple à utiliser depuis le terminal.

Installer dig sur votre ordinateur

Bonne nouvelle : dans beaucoup de systèmes, dig est déjà installé.

Sur macOS

Sur Mac, dig est généralement disponible directement.

Pour vérifier, ouvrez votre terminal et tapez :

dig google.comSi une réponse apparaît, tout fonctionne.

Sur Linux

Selon votre distribution, il peut être nécessaire de l’installer.

Sur Ubuntu ou Debian :

sudo apt install dnsutilsSur les distributions récentes :

sudo apt install dnsutilsUne fois installé, vous pouvez immédiatement utiliser dig dans le terminal.

Sur Windows

Sous Windows, dig n’est pas installé par défaut.

La solution la plus simple consiste à utiliser :

- WSL (Windows Subsystem for Linux)

- ou installer les outils Bind

Première utilisation de dig dans le terminal

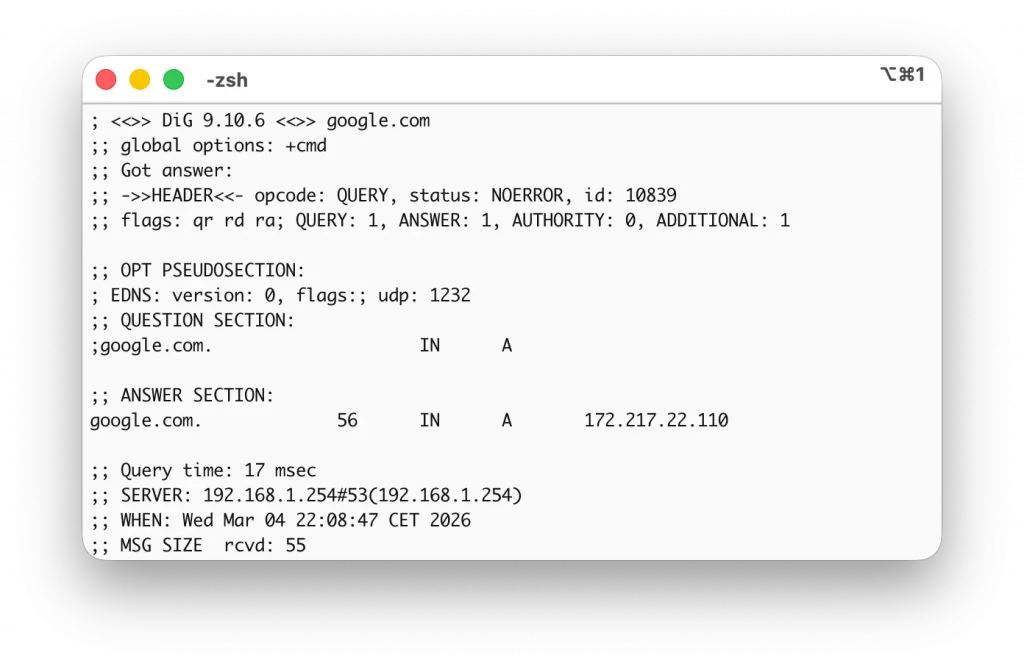

Passons à la pratique. Dans votre terminal, tapez :

dig google.comUne grande quantité d’informations va apparaître.

Voici un exemple simplifié :

;; ANSWER SECTION:

google.com. 56 IN A 172.217.22.110Essayons de comprendre ce résultat.

Chaque ligne contient plusieurs informations :

- google.com : le domaine interrogé

- 50 : le TTL (temps de validité du cache)

- IN : le type de réseau (Internet)

- A : le type d’enregistrement

- 172.217.22.110 : l’adresse IP du serveur

Autrement dit, cette réponse signifie simplement :

Le domaine google.com pointe vers l’adresse IP 142.250.74.78.

Vous venez de faire votre première requête DNS avec dig dans le terminal.

Accéder à un site web depuis son IP

Accéder à un site web via son adresse IP plutôt que par son nom de domaine (l’URL) revient à appeler quelqu’un en composant directement son numéro de téléphone plutôt qu’en cherchant son nom dans votre répertoire.

Pour ce faire, il vous suffit de taper l’adresse IP (une suite de chiffres comme 192.0.2.1) directement dans la barre d’adresse de votre navigateur et d’appuyer sur Entrée. Le navigateur tentera alors d’établir une connexion directe avec le serveur correspondant à cette adresse.

Cependant, cette méthode ne fonctionne pas toujours sur le web moderne. Beaucoup de serveurs utilisent l’hébergement mutualisé, ce qui signifie qu’une seule adresse IP héberge plusieurs sites différents. Dans ce cas, le serveur a besoin de l’URL pour savoir quel site spécifique vous souhaitez consulter ; si vous ne lui donnez que l’IP, il risque de vous afficher une page d’erreur ou la page par défaut de l’hébergeur.

Pour résumer

- Étape 1 : Récupérez l’IP du site avec Dig

- Étape 2 : Copiez les chiffres dans votre navigateur.

- Limite : Si le site est sur un serveur partagé ou utilise un CDN (comme Cloudflare), l’accès direct sera probablement bloqué.

Comprendre les différents types d’enregistrements DNS

Lorsque vous utilisez dig dans le terminal, vous pouvez interroger différents types d’enregistrements DNS. Chaque type correspond à une fonction particulière.

- L’enregistrement A permet d’obtenir l’adresse IPv4 d’un domaine.

Depuis le terminal :

dig example.com ARésultat :

example.com. 3600 IN A 93.184.216.34Cela signifie que le domaine pointe vers cette adresse IP.

- L’enregistrement AAAA est l’équivalent du A mais pour IPv6.

Dans le terminal :

dig example.com AAAA- Les enregistrements MX indiquent les serveurs mail d’un domaine.

Par exemple :

dig gmail.com MXRésultat :

gmail.com. 300 IN MX 10 alt1.gmail-smtp-in.l.google.comCela signifie que ces serveurs gèrent les emails pour Gmail.

- Les enregistrements NS indiquent les serveurs DNS responsables du domaine.

Commande dans le terminal :

dig example.com NSVous verrez les serveurs DNS utilisés par ce domaine.

- Les enregistrements TXT contiennent des informations texte.

Ils sont souvent utilisés pour :

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?- SPF (sécurité email)

- vérifications Google

- configurations de sécurité

Commande dans le terminal :

dig example.com TXTSimplifier la réponse avec +short

La sortie de dig peut parfois sembler un peu longue. Si vous voulez uniquement l’information principale, utilisez l’option +short.

Dans le terminal :

dig +short google.comRésultat :

142.250.74.78Beaucoup plus lisible. Cette option est très pratique lorsque vous utilisez dig pour des scripts ou des vérifications rapides.

Interroger un serveur DNS spécifique

Par défaut, dig utilise le serveur DNS configuré sur votre ordinateur. Mais vous pouvez aussi choisir un serveur précis.

Par exemple, pour interroger le DNS de Google :

dig @8.8.8.8 google.comCela permet de vérifier si un problème vient :

- de votre serveur DNS

- ou du domaine lui-même

C’est une technique très utilisée pour diagnostiquer des problèmes DNS.

Exemple concret : vérifier la propagation DNS

Imaginons que vous veniez de changer l’adresse IP de votre site web. Il peut se passer plusieurs heures avant que la modification soit visible partout.

Avec dig dans le terminal, vous pouvez vérifier la propagation :

dig blog.crea-troyes.fr- Si la nouvelle IP apparaît, la modification est active.

- Sinon, cela signifie que certains serveurs utilisent encore l’ancien cache DNS.

Comprendre le TTL

Le TTL signifie Time To Live. C’est la durée pendant laquelle une réponse DNS peut être conservée en cache.

Dans une réponse dig :

example.com. 3600 IN A 93.184.216.34- Le nombre 3600 correspond au TTL.

Cela signifie que l’information peut être conservée pendant 3600 secondes (1 heure) avant d’être redemandée au DNS. C’est un élément important lorsqu’on modifie une configuration DNS.

Pourquoi dig est un outil incontournable

Au début, dig peut sembler être un simple outil technique utilisé dans le terminal. Mais en réalité, il est extrêmement utile.

Il permet, par exemple, de :

- vérifier qu’un domaine pointe vers le bon serveur

- analyser la configuration DNS d’un site

- diagnostiquer des problèmes de messagerie

- comprendre l’infrastructure d’un site web

Pour un développeur web, un administrateur système ou un passionné de technologie, dig devient rapidement un réflexe dans le terminal.

Utiliser dig dans le pentesting : L’étape de reconnaissance

Dans le domaine du pentesting (test d’intrusion), l’outil dig dans le terminal est souvent utilisé dès la première phase d’un audit de sécurité : la reconnaissance.

Avant même de tester un site web ou une application, il est essentiel de comprendre l’infrastructure derrière un domaine. Avec dig, vous pouvez rapidement découvrir des informations précieuses comme les serveurs DNS, les serveurs mail, ou encore certains enregistrements TXT qui révèlent parfois des détails techniques sur l’organisation d’une entreprise.

Par exemple, vous pouvez commencer par identifier les serveurs DNS d’un domaine avec la commande suivante dans le terminal :

dig example.com NSCes serveurs DNS peuvent révéler le fournisseur utilisé par l’entreprise (Cloudflare, AWS, OVH, etc.). Cela donne déjà des indices sur l’infrastructure technique. Vous pouvez ensuite interroger les serveurs mail avec :

dig example.com MXCes informations permettent d’identifier les services de messagerie utilisés, ce qui peut être utile pour analyser la configuration de sécurité des emails (SPF, DKIM, DMARC).

Dans un pentest, les enregistrements TXT sont également très intéressants. Ils contiennent souvent des configurations liées à la sécurité ou à des services externes. Vous pouvez les afficher avec :

dig example.com TXTIl n’est pas rare d’y trouver des informations comme des politiques SPF, des vérifications Google ou des références à des services cloud. Ces éléments permettent de mieux comprendre l’écosystème technique du domaine cible.

Une autre utilisation consiste à interroger directement un serveur DNS spécifique afin d’analyser la propagation ou d’obtenir des réponses différentes selon les infrastructures. Par exemple :

dig @8.8.8.8 example.comLes informations récoltées avec dig servent donc principalement à cartographier l’infrastructure d’un domaine.

Dans un contexte de pentesting, elles peuvent ensuite être combinées avec d’autres outils (scan de ports avec nMap, découverte de sous-domaines avec Subfinder ou Amass, analyse web avec WhatWeb) afin de construire une vision globale de la cible avant d’aller plus loin dans les tests de sécurité.

Tableau récapitulatif des commandes de Dig

Voici un tableau récapitulatif des principales commandes de dig à utiliser dans le terminal. Il peut vous servir de mémo rapide.

| Commande | Utilité | Exemple |

|---|---|---|

dig domaine.com | Interroger le DNS et afficher toutes les informations principales | dig google.com |

dig +short domaine.com | Afficher uniquement l’adresse IP du domaine | dig +short google.com |

dig domaine.com A | Obtenir l’adresse IPv4 d’un domaine | dig example.com A |

dig domaine.com AAAA | Obtenir l’adresse IPv6 d’un domaine | dig example.com AAAA |

dig domaine.com MX | Voir les serveurs mail du domaine | dig gmail.com MX |

dig domaine.com NS | Voir les serveurs DNS responsables du domaine | dig example.com NS |

dig domaine.com TXT | Afficher les enregistrements texte (SPF, vérifications, etc.) | dig example.com TXT |

dig domaine.com CNAME | Voir si un domaine pointe vers un autre domaine | dig www.example.com CNAME |

dig @8.8.8.8 domaine.com | Interroger un serveur DNS spécifique | dig @8.8.8.8 google.com |

dig +trace domaine.com | Suivre toute la résolution DNS depuis la racine | dig +trace example.com |

dig -x IP | Faire une recherche DNS inversée (IP → domaine) | dig -x 8.8.8.8 |

dig domaine.com ANY | Afficher tous les types d’enregistrements DNS disponibles | dig example.com ANY |

dig +noall +answer domaine.com | Afficher uniquement la réponse DNS | dig +noall +answer google.com |

dig +short domaine.com MX | Version simplifiée pour voir rapidement les serveurs mail | dig +short gmail.com MX |

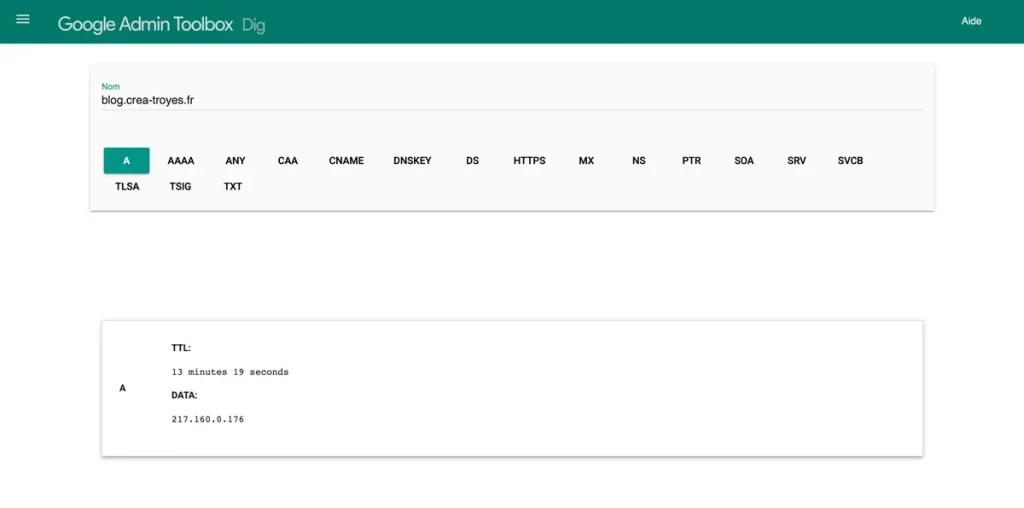

Tester dig directement dans votre navigateur

Si vous débutez et que l’utilisation du terminal vous intimide encore un peu, il existe une alternative très pratique : la version web de dig proposée par Google.

Accessible à l’adresse https://toolbox.googleapps.com/apps/dig/, cet outil permet d’interroger le DNS exactement comme la commande dig, mais directement depuis votre navigateur.

Vous n’avez rien à installer et aucun terminal à ouvrir : il suffit d’entrer un nom de domaine, de choisir le type d’enregistrement DNS (A, MX, TXT, NS, etc.), puis de lancer la requête.

Le résultat s’affiche immédiatement avec les informations DNS correspondantes. C’est une excellente solution pour comprendre le fonctionnement de dig de manière visuelle, tester rapidement un domaine ou vérifier une configuration DNS sans manipuler la ligne de commande.

Pour un débutant, c’est souvent une première étape idéale avant de passer ensuite à l’utilisation de dig dans le terminal, qui offre encore plus de possibilités d’analyse.

Dig, NSLookup et Amass : quelles différences ?

Lorsque vous commencez à explorer le DNS depuis le terminal, vous allez rapidement rencontrer plusieurs outils qui semblent faire des choses similaires. Parmi les plus connus, on trouve évidemment dig mais aussi nslookup et amass. Pourtant, même s’ils travaillent tous autour du DNS, leur objectif n’est pas exactement le même.

dig et nslookup servent principalement à interroger directement un serveur DNS afin d’obtenir des informations sur un domaine. Par exemple, ils permettent de récupérer l’adresse IP d’un site, les serveurs mail ou les serveurs DNS responsables d’un domaine.

Historiquement, nslookup est plus ancien et était longtemps utilisé pour diagnostiquer les problèmes DNS. Aujourd’hui, dig est souvent préféré, car il offre des résultats plus détaillés et plus lisibles dans le terminal, ce qui le rend très populaire chez les administrateurs système et les développeurs.

Amass, en revanche, a un objectif différent. Cet outil est utilisé surtout en reconnaissance et en cybersécurité pour découvrir un grand nombre de sous-domaines liés à un domaine principal.

Plutôt que d’interroger simplement un enregistrement DNS précis, Amass va analyser de nombreuses sources (DNS, bases de données publiques, moteurs de recherche) afin de cartographier toute l’infrastructure d’un domaine.

On peut donc voir dig comme un outil d’analyse DNS, tandis que Amass sert davantage à explorer l’écosystème complet d’un domaine sur Internet.

Comprendre comment fonctionne dig dans le terminal, c’est en réalité comprendre une partie essentielle du fonctionnement d’Internet.

Derrière chaque site web se cache une infrastructure DNS qui relie les noms de domaine aux serveurs. Grâce à dig, vous avez désormais la possibilité d’explorer cet univers invisible et de vérifier par vous-même comment un domaine est configuré.

La première fois que vous utilisez dig, les informations peuvent sembler techniques. Mais avec un peu de pratique, vous verrez que cet outil devient rapidement un allié précieux pour comprendre, analyser et diagnostiquer les mécanismes du web.

Et finalement, c’est peut-être ça le plus fascinant : ouvrir un simple terminal, taper quelques commandes… et voir apparaître les rouages invisibles qui font fonctionner Internet.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi