Une faille cPanel critique découverte en 2026 (CVE-2026-41940) permet à des attaquants d’accéder à un serveur sans mot de passe. Dans ce guide, vous allez apprendre à détecter cette faille cPanel, vérifier si votre serveur est vulnérable et sécuriser rapidement votre environnement.

- Comprendre clairement pourquoi cette faille est critique et ce qu’elle implique concrètement pour la sécurité de votre serveur

- Savoir identifier rapidement les signes d’une vulnérabilité ou d’une compromission sans être expert en sécurité

- Apprendre à renforcer efficacement votre serveur pour éviter les attaques et sécuriser vos données

Imaginez : votre serveur fonctionne parfaitement, vos sites sont en ligne… et sans prévenir, quelqu’un prend le contrôle sans même entrer de mot de passe. C’est exactement ce que permet la faille cPanel 2026 – CVE-2026-41940. Une vulnérabilité critique, exploitée activement, qui a mis en danger des milliers de serveurs à travers le monde.

Dans ce tutoriel, vous allez apprendre à comprendre, détecter et sécuriser votre serveur cPanel, même si vous débutez. On va décortiquer ensemble chaque étape, avec des exemples concrets et des commandes simples à utiliser.

Savoir si votre cPanel est à risque ?

Pour se protéger de la faille CVE-2026-41940, il est crucial de savoir que toutes les versions de cPanel antérieures à la 110.0.35 (pour la branche stable) sont considérées comme vulnérables. Si votre serveur n’a pas été mis à jour depuis fin avril 2026, il y a de fortes chances qu’il soit exposé.

Comment vérifier votre version ?

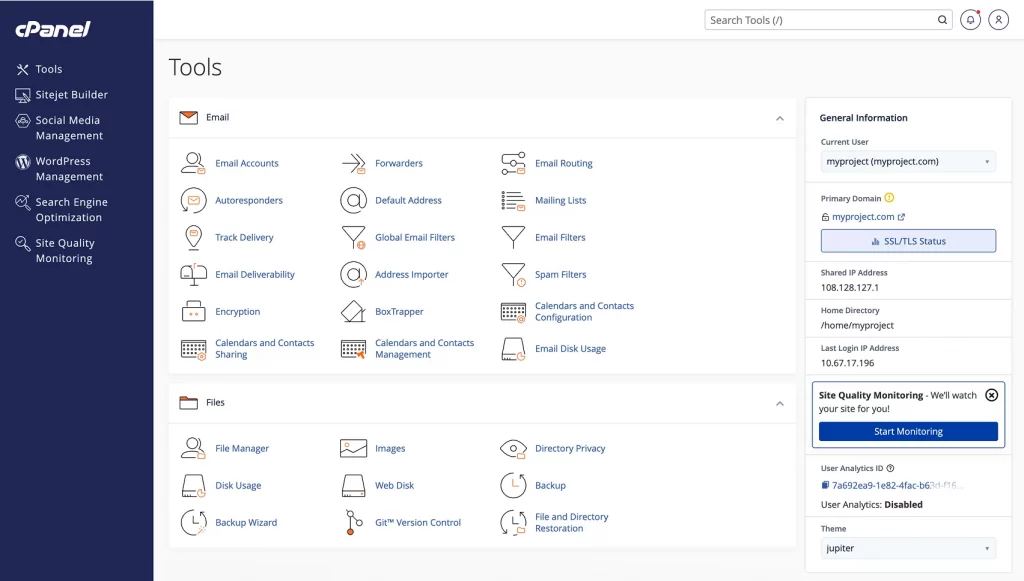

Il est très simple de connaître votre version actuelle directement depuis l’interface :

- Connectez-vous à votre compte cPanel.

- Regardez dans la colonne de droite (section Informations Générales ou General Information).

- Cherchez la ligne nommée Version de cPanel (ou cPanel Version).

- Si le numéro affiché est inférieur à 110.0.35, contactez immédiatement votre hébergeur ou rendez-vous dans le WHM pour lancer une mise à jour forcée.

Astuce : Sur la page d’accueil de cPanel, vous pouvez aussi souvent voir la version tout en bas de la page, dans le pied de page (footer).

- Comprendre la faille cPanel CVE-2026-41940

- Comment les hackers exploitent cette faille ?

- Le principe simplifié

- 1. Utiliser cURL (Ligne de commande)

- 2. Utiliser un outil d'API (Postman ou Insomnia)

- 3. Utiliser l'extension "Talend API Tester" (Navigateur)

- Une technique plus avancée : l’injection CRLF

- Le concept : L'injection de "fausses instructions"

- Pourquoi c'est une faille "Zero-Day" ?

- La structure de la requête malveillante

- Comment savoir si votre serveur est vulnérable ?

- Comment vérifier si votre serveur a été compromis ?

- Script de détection automatique (Bash)

- Comment effectuer un audit rapide du serveur

- Checklist complète de hardening cPanel

Comprendre la faille cPanel CVE-2026-41940

Le cPanel, c’est un peu comme le tableau de bord d’une voiture, mais pour votre site internet. Au lieu de taper des lignes de codes compliquées pour gérer votre serveur, vous utilisez une interface visuelle avec des icônes simples.

Grâce à lui, vous pouvez tout piloter en quelques clics :

- Créer des adresses e-mail professionnelles.

- Installer des logiciels (comme WordPress).

- Gérer vos fichiers et vos bases de données.

- Surveiller la sécurité de votre espace.

C’est l’outil idéal pour les débutants, car il transforme des tâches techniques intimidantes en actions aussi simples que la navigation sur un site classique.

Qu’est-ce que cette faille exactement ?

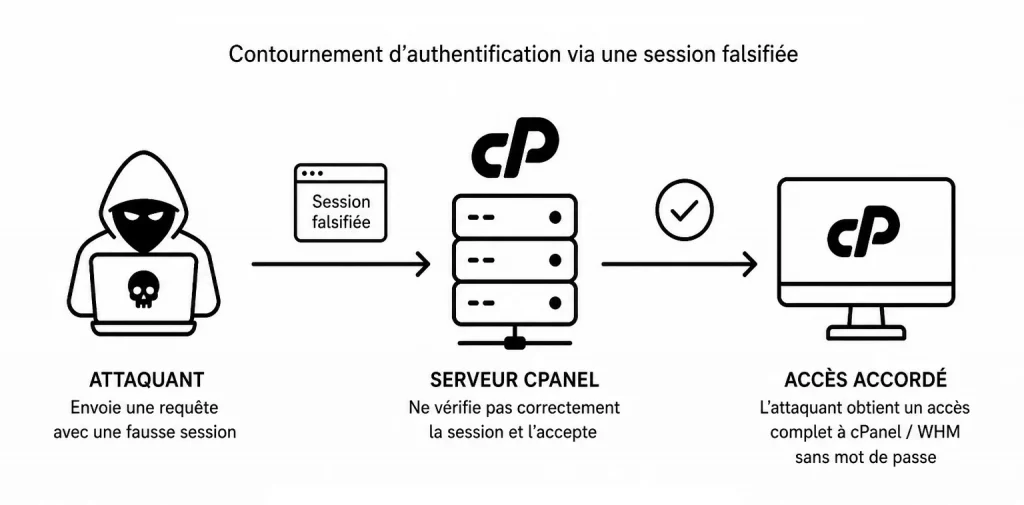

La faille CVE-2026-41940 est une vulnérabilité de type contournement d’authentification.

- En clair : un attaquant peut accéder à cPanel ou WHM sans identifiant ni mot de passe.

Oui, vous avez bien lu.

Cette faille exploite un problème dans la gestion des sessions utilisateur. Normalement, lorsqu’un utilisateur se connecte, cPanel crée une session sécurisée. Mais ici, un pirate peut fabriquer une fausse session valide, en injectant des données malveillantes dans les requêtes.

- Résultat, le serveur pense que l’attaquant est déjà connecté… et lui ouvre la porte.

Si le cPanel est le tableau de bord pour gérer un seul site, le WHM (Web Host Manager) est le panneau de contrôle « parent ». C’est l’outil de gestion qui se trouve un cran au-dessus.

Voici ce qu’il faut retenir simplement :

- Son rôle principal : WHM sert à créer et à gérer plusieurs comptes cPanel individuels. C’est l’outil utilisé par les administrateurs de serveurs ou les revendeurs d’hébergement (O2Switch, …).

- La gestion des ressources : C’est via le WHM que l’on décide de la taille de chaque site (par exemple : « le site A a droit à 10 Go d’espace, le site B en a 20 Go »).

- La configuration technique : WHM permet de modifier les réglages profonds du serveur, de gérer la sécurité globale ou de redémarrer des services.

En résumé : Si vous êtes le propriétaire d’un seul site, vous n’utiliserez probablement que le cPanel. Si vous gérez une agence web ou plusieurs clients, vous utiliserez le WHM pour leur créer leurs propres accès cPanel.

Comprendre le score CVSS

Vous avez sûrement vu que cette faille a un score CVSS de 9.8.

Mais concrètement, ça veut dire quoi ?

Le CVSS (Common Vulnerability Scoring System) est une note sur 10 qui indique la gravité d’une faille.

- 0 à 3.9 → faible

- 4 à 6.9 → moyen

- 7 à 8.9 → élevé

- 9 à 10 → critique

- Avec 9.8, on est quasiment au maximum.

Pourquoi un score aussi élevé ?

- exploit possible à distance

- aucune authentification requise

- impact total (accès root possible)

Autrement dit : c’est une faille majeure, pas un simple bug gênant.

Quels sont les dangers pour votre serveur ?

Prenons un exemple simple. Vous hébergez :

- votre site vitrine

- quelques comptes clients

- votre base de données

Un attaquant exploite la faille. Et là, tout bascule…

Il peut :

- accéder à tous vos fichiers

- voler vos bases de données

- injecter du malware

- modifier vos sites

- créer de nouveaux comptes admin

- utiliser votre serveur pour envoyer du spam

Et le pire ?

- Vous pouvez ne rien voir pendant plusieurs jours.

C’est un peu comme si quelqu’un entrait chez vous, faisait une copie de vos clés… puis revenait quand il veut.

Comment les hackers exploitent cette faille ?

Le principe simplifié

Les attaquants envoient une requête HTTP modifiée vers cPanel.

Voici un exemple simplifié :

GET /cpsess1234567890/frontend/ HTTP/1.1

Host: votre-serveur.com

Cookie: session=fake_session_dataIci, la session est falsifiée. Le serveur ne valide pas correctement les données… et accepte la connexion.

Pour envoyer une requête HTTP spécifique vers une interface comme cPanel, on utilise généralement des outils de développement ou des commandes en ligne de bord. C’est une manipulation courante pour les développeurs qui souhaitent tester la communication entre leur ordinateur et le serveur.

Voici les trois méthodes les plus simples pour réaliser cela :

1. Utiliser cURL (Ligne de commande)

C’est la méthode la plus directe. Vous pouvez ouvrir un terminal (sur macOS/Linux) ou l’invite de commande (sur Windows) et taper la commande suivante :

Bash

curl -X GET "https://votre-serveur.com/cpsess1234567890/frontend/" \

-H "Cookie: session=fake_session_data" \

-H "Host: votre-serveur.com"2. Utiliser un outil d’API (Postman ou Insomnia)

Si vous préférez une interface visuelle, ces logiciels sont parfaits pour tester des requêtes :

- Créez une nouvelle requête et réglez la méthode sur GET.

- Entrez l’URL complète :

https://votre-serveur.com/cpsess1234567890/frontend/. - Allez dans l’onglet Headers (En-têtes) et ajoutez une ligne : Clé :

Cookie| Valeur :session=fake_session_data. - Cliquez sur Send.

3. Utiliser l’extension « Talend API Tester » (Navigateur)

Il existe des extensions pour Chrome ou Firefox qui permettent de forger des requêtes HTTP directement depuis votre navigateur. Le principe est le même que pour Postman : vous remplissez l’URL, vous ajoutez manuellement l’en-tête « Cookie » et vous lancez la requête.

Note importante : Pour que cela fonctionne, le jeton de session (

cpsess1234567890) et la donnée du cookie doivent être valides et correspondre à une session active sur votre serveur. Si les données sont « fake » (fausses) comme dans votre exemple, le serveur cPanel rejettera la requête avec une erreur (souvent une erreur 401 « Access Denied » ou une redirection vers la page de connexion).

Une technique plus avancée : l’injection CRLF

Certains attaquants utilisent une technique appelée CRLF injection :

%0d%0aCes caractères permettent de casser la structure des requêtes et d’injecter de nouvelles données. Ainsi, ils manipulent les sessions comme ils veulent.

La faille CVE-2026-41940, révélée fin avril 2026, est extrêmement sérieuse. C’est un cas d’école pour comprendre comment une simple requête peut être « acceptée » sans mot de passe.

Voici l’explication simple de ce qui se passe techniquement :

Le concept : L’injection de « fausses instructions »

Le problème vient de la manière dont cPanel gère les tentatives de connexion. Lorsqu’une personne essaie de se connecter (même si elle échoue), le serveur crée un petit fichier temporaire sur le disque pour préparer la « session ».

- L’astuce des caractères invisibles : Les hackers utilisent une technique appelée CRLF Injection. Ils insèrent des caractères spéciaux (des retours à la ligne invisibles, comme

\r\n) dans le champ de mot de passe ou dans les en-têtes HTTP. - La confusion du serveur : Quand le serveur écrit le fichier de session sur le disque, il ne nettoie pas bien ces caractères. À cause des retours à la ligne injectés, le serveur croit que le fichier s’arrête là et que les lignes suivantes sont de nouvelles instructions officielles.

- Le « Mensonge » : Le hacker injecte une ligne du type

user=root. Le serveur, en relisant son propre fichier quelques millisecondes plus tard, lit cette ligne et se dit : « Ah, je vois écrit ici que l’utilisateur est ‘root’ (l’administrateur total), donc je le laisse entrer sans demander de mot de passe ».

Pourquoi c’est une faille « Zero-Day » ?

On l’appelle ainsi parce qu’elle a été exploitée par des hackers avant que cPanel n’ait eu le temps de créer un correctif. Ils avaient « zéro jour » pour se préparer. Elle est particulièrement redoutable car :

- Elle ne demande aucune connaissance d’un mot de passe existant.

- Elle donne un accès « Root », c’est-à-dire les clés totales du serveur (pas seulement d’un petit site, mais de tous les sites hébergés sur la machine).

La structure de la requête malveillante

Dans le cas d’une faille de type CRLF (Carriage Return Line Feed) comme celle que nous avons évoquée, l’attaquant ne se contente pas d’envoyer une requête standard. Il tente d’insérer des caractères de « fin de ligne » là où ils ne devraient pas être.

En théorie, la requête ressemble à ceci dans un terminal :

# Exemple pédagogique du mécanisme d'injection

curl -X GET "https://votre-serveur.com/login" \

-H "User-Agent: MonNavigateur\r\nSet-Session-Admin: true"Comment savoir si votre serveur est vulnérable ?

Étape 1 : vérifier la version cPanel

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?Connectez-vous en SSH :

👉 Pour ceux qui débutent : Connexion SSH : Serveur mutualisé et Sécuriser ses connexion SSH.

/usr/local/cpanel/cpanel -VSi votre version n’est pas à jour → vous êtes vulnérable.

- Toujours appliquer les mises à jour immédiatement.

Étape 2 : vérifier les ports exposés

cPanel utilise ces ports :

- 2083 (cPanel sécurisé)

- 2087 (WHM)

Vous pouvez vérifier :

netstat -tulnp | grep 208Si ces ports sont accessibles publiquement → surface d’attaque ouverte.

👉 Pour en savoir plus :

- La commande GREP depuis votre terminal

- La commande NETSTAT : connexion réseau

- Symbole pipe et commande en pipeline

Comment vérifier si votre serveur a été compromis ?

C’est la partie la plus importante.

1. Inspecter les sessions cPanel

Regardez ici :

ls -lah /var/cpanel/sessionsEnsuite, ouvrez un fichier :

cat /var/cpanel/sessions/xxxxCe que vous devez surveiller :

user=rootdans une session suspecte- champs incohérents

- données sur plusieurs lignes

Si vous voyez ça, méfiance.

2. Analyser les logs

Les logs d’accès :

cat /usr/local/cpanel/logs/access_logCherchez :

- connexions sans login

- requêtes étranges

- caractères encodés (

%0d,%0a)

3. Vérifier les comptes utilisateurs

cat /etc/passwdRecherchez :

- comptes inconnus

- UID anormal

4. Vérifier les tâches cron

crontab -lUn attaquant peut ajouter une tâche pour revenir plus tard.

Script de détection automatique (Bash)

Voici un script simple que vous pouvez utiliser.

#!/bin/bash

echo "Scan des sessions suspectes..."

grep -r "user=root" /var/cpanel/sessions 2>/dev/null

echo "Scan des logs..."

grep -E "%0d|%0a" /usr/local/cpanel/logs/access_log

echo "Vérification des comptes..."

awk -F: '$3 == 0 {print $1}' /etc/passwd

echo "Scan terminé."Explication simple :

grep→ recherche des motifs suspects%0d %0a→ signes d’attaque- UID 0 → comptes root

Ce script vous donne un premier niveau d’alerte.

Comment effectuer un audit rapide du serveur

Un audit rapide consiste à vérifier les points critiques.

Commencez par :

last -a- Liste des connexions récentes

Ensuite :

ps aux --sort=-%mem | head- Processus suspects

Puis :

find / -mtime -1- Fichiers modifiés récemment

Vous voyez un fichier modifié dans /tmp ? C’est un mauvais signe : Les attaquants utilisent souvent ce dossier.

Checklist complète de hardening cPanel

Ici, on passe en mode prévention.

On commence toujours par une mise à jour :

/scripts/upcp --forceSécuriser SSH

- changer le port

- désactiver root login

Dans /etc/ssh/sshd_config :

PermitRootLogin noActiver le firewall

Utilisez CSF (ConfigServer Security & Firewall).

Activer l’authentification à deux facteurs

Indispensable sur WHM.

Restreindre l’accès

Limiter les IP autorisées :

WHM → Security Center → Host Access ControlScanner les malwares

Utilisez :

- ClamAV

- Maldet

Sauvegardes régulières

C’est votre filet de sécurité.

Soyons honnêtes. Si votre serveur était exposé avant le patch… Il faut envisager qu’il soit compromis.

Dans ce cas :

- sauvegardez

- réinstallez

- repartez propre

Oui, c’est radical… mais souvent nécessaire.

Qu’est-ce que la faille cPanel CVE-2026-41940 ?

La faille cPanel CVE-2026-41940 est une vulnérabilité critique permettant à un attaquant d’accéder à un serveur sans authentification. Elle exploite un défaut dans la gestion des sessions et peut donner un accès complet à l’interface cPanel ou WHM.

Comment savoir si mon serveur cPanel est vulnérable ?

Un serveur cPanel est vulnérable s’il utilise une version non corrigée. Il est recommandé de vérifier la version installée, d’analyser les logs et de surveiller les comportements anormaux comme des connexions suspectes ou des sessions inhabituelles.

Comment sécuriser un serveur contre cette faille cPanel ?

Pour se protéger, il faut mettre à jour cPanel immédiatement, renforcer les accès (mot de passe, double authentification), limiter les ports exposés et surveiller régulièrement les logs afin de détecter toute activité suspecte.

La faille cPanel de 2026 nous rappelle une chose essentielle : la sécurité n’est jamais acquise. Même les outils les plus fiables peuvent devenir des portes d’entrée du jour au lendemain.

Mais la bonne nouvelle, c’est que vous avez maintenant les clés pour réagir. Vous savez comment détecter une faille cPanel, analyser votre serveur, et surtout éviter le pire. Et ça, c’est déjà énorme.

Prenez le temps de vérifier votre environnement, de renforcer votre sécurité… et surtout, gardez en tête que dans ce domaine, l’anticipation fait toute la différence.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi