Les pages principales d’un site web ne sont que la partie visible de l’iceberg. Des dizaines, des centaines de fichiers et dossiers invisibles au grand public sont souvent présents. Dirsearch va vous permettre de découvrir ces chemins cachés, souvent sensibles, parfois oubliés mais surtout très utiles dans un audit de sécurité ou de pentest.

- Repérer des pages et fichiers cachés sur un site web, même sans expérience technique

- Être capable d’utiliser dirsearch efficacement pour analyser une cible et identifier des éléments potentiellement sensibles

- Interpréter et exploiter les résultats obtenus pour améliorer un audit de sécurité ou structurer une démarche de pentest

Si vous débutez, ne vous inquiétez pas : vous allez comprendre pas à pas comment fonctionne dirsearch, comment l’installer et surtout comment l’utiliser concrètement.

- Qu’est-ce que dirsearch et à quoi sert-il ?

- Installation de dirsearch (étape par étape)

- Comment utiliser dirsearch (les bases)

- Comment interpréter les résultats

- Aller plus loin avec dirsearch

- Que faire des résultats obtenus par dirsearch ?

- Intégrer dirsearch dans un workflow de pentest

- Tableau récapitulatif des commandes dirsearch

- Dirsearch VS GoBuster

Qu’est-ce que dirsearch et à quoi sert-il ?

Imaginez que vous arrivez devant une maison avec plusieurs portes. Certaines sont visibles, comme la porte d’entrée, mais d’autres sont dissimulées derrière des rideaux.

- Dirsearch, c’est un peu comme un détecteur de portes cachées pour les sites web.

Définition simple

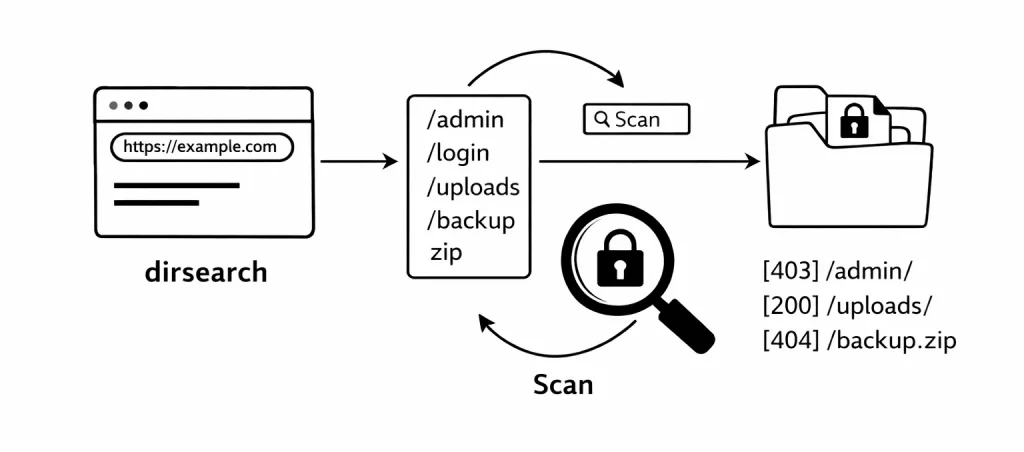

Dirsearch est un outil open source écrit en Python qui permet de rechercher automatiquement des fichiers et des répertoires sur un site web. Concrètement, il va tester des milliers d’URL potentielles comme :

/admin

/login

/config

/uploads

/backup.zipEt voir si le serveur répond.

Pourquoi utiliser dirsearch ?

Dans un contexte réel, dirsearch est utilisé pour plusieurs raisons :

- Vous souhaitez analyser la structure d’un site web

- Vous cherchez des fichiers sensibles (backups, configs…)

- Vous réalisez un audit de sécurité ou un pentest

- Vous voulez simplement comprendre comment un site est construit

Par exemple, imaginons que vous lancez un scan sur un site :

https://monsite.com/Si cette URL existe, dirsearch vous le dira. Et là… jackpot potentiel.

Attention importante

Dirsearch est un outil puissant. Cela signifie qu’il doit être utilisé uniquement sur des sites que vous êtes autorisé à tester.

Scanner un site sans autorisation, c’est comme essayer toutes les clés d’une voiture qui ne vous appartient pas… vous voyez l’idée.

Installation de dirsearch (étape par étape)

Installer dirsearch est assez simple, on détailler toute la procédure.

Avant de commencer, vous devez avoir :

- Python installé (version 3 recommandée)

- Git (facultatif mais pratique)

Méthode 1 : Installation via Git (recommandée)

Ouvrez votre terminal et tapez :

git clone https://github.com/maurosoria/dirsearch.gitEnsuite :

cd dirsearchEt voilà, dirsearch est déjà prêt à être utilisé.

Vérifier que tout fonctionne

Lancez :

python3 dirsearch.py -hSi vous voyez une liste d’options, c’est parfait. Vous êtes opérationnel.

Méthode 2 : Téléchargement manuel

Si vous n’avez pas Git :

- Rendez-vous sur GitHub

- Téléchargez le projet en ZIP

- Décompressez-le

- Ouvrez un terminal dans le dossier

Puis :

python3 dirsearch.pyPetit conseil de terrain

Si vous utilisez souvent dirsearch, vous pouvez créer un alias :

alias dirsearch="python3 /chemin/vers/dirsearch.py"Ça vous évite de retaper le chemin complet à chaque fois.

👉 Pour ceux qui débutent avec le terminal : Naviguer et se situer depuis le terminal et Path, Shell et Alias.

Comment utiliser dirsearch (les bases)

Entrons maintenant dans le vif du sujet.

Votre premier scan

Voici la commande la plus simple :

python3 dirsearch.py -u https://example.comDirsearch va automatiquement tester une liste de chemins.

Ce qui se passe en coulisses

Dirsearch prend une wordlist (une liste de noms de fichiers/dossiers) et les teste un par un. Par exemple :

admin

login

uploads

imagesIl va donc essayer :

https://example.com/admin

https://example.com/login

https://example.com/uploadsPar exemple, lancez :

python3 dirsearch.py -u https://testphp.vulnweb.comVous pourriez obtenir :

[200] /admin/

[403] /config/

[301] /images/Comment interpréter les résultats

C’est ici que beaucoup de débutants se perdent… alors on va simplifier.

Des formations informatique pour tous !

Débutant ou curieux ? Apprenez le développement web, le référencement, le webmarketing, la bureautique, à maîtriser vos appareils Apple et bien plus encore…

Formateur indépendant, professionnel du web depuis 2006, je vous accompagne pas à pas et en cours particulier, que vous soyez débutant ou que vous souhaitiez progresser. En visio, à votre rythme, et toujours avec pédagogie.

Découvrez mes formations Qui suis-je ?Les codes HTTP

Quand dirsearch affiche un résultat, il vous donne un code :

200 → la page existe et est accessible

403 → la page existe mais accès interdit

404 → la page n’existe pas

301 / 302 → redirection

👉 Tout savoir sur Les codes de statut HTTP

Si vous voyez :

[200] /admin/Cela signifie que le dossier admin est accessible. Vous pouvez aller voir directement dans votre navigateur.

Par contre, si vous voyez :

[403] /backup/Cela signifie que le dossier existe… mais vous n’avez pas accès. Et c’est là que ça devient intéressant. Pourquoi ? Parce que cela peut cacher des fichiers sensibles.

- Un 403 est souvent plus intéressant qu’un 200.

Oui, ça peut paraître contre-intuitif. Mais cela signifie que quelque chose est bien là… juste protégé. Et rien n’est protégé par hasard…

Aller plus loin avec dirsearch

Maintenant que vous avez compris les bases, on peut monter en puissance.

Utiliser une wordlist personnalisée

python3 dirsearch.py -u https://example.com -w wordlist.txtUne wordlist est simplement un fichier texte :

admin

login

backup

configPlus votre wordlist est pertinente, meilleurs seront vos résultats.

Scanner plusieurs extensions

python3 dirsearch.py -u https://example.com -e php,html,jsDirsearch testera :

admin.php

admin.html

admin.jsLimiter les résultats utiles

python3 dirsearch.py -u https://example.com --exclude-status=404Vous évitez le bruit inutile.

Sauvegarder les résultats

python3 dirsearch.py -u https://example.com -o resultat.txtTrès pratique pour analyser plus tard.

Que faire des résultats obtenus par dirsearch ?

C’est LA vraie question. Parce que trouver des chemins, c’est bien… mais savoir quoi en faire, c’est mieux.

Étape 1 : Vérification manuelle

Ouvrez les URL trouvées dans votre navigateur.

Regardez :

- Le contenu affiché

- Les formulaires

- Les erreurs

Étape 2 : Analyse de sécurité

Vous pouvez détecter :

- Des pages d’administration exposées

- Des fichiers de sauvegarde (.zip, .sql)

- Des configs oubliées

Étape 3 : Exploitation (dans un cadre légal)

Par exemple :

- Une page

/adminsans authentification → faille critique - Un fichier

/backup.sqlaccessible → données sensibles

Intégrer dirsearch dans un workflow de pentest

Dirsearch ne travaille jamais seul. Il faut le coupler avec d’autres outils.

- Exemple de workflow simple

- Reconnaissance (Whois, DNS, subdomains)

- Scan avec dirsearch

- Analyse des résultats

- Tests manuels

- Exploitation

Exemple concret

Vous scannez un site et trouvez :

/admin

/uploads

/backup.zipVous téléchargez backup.zip → vous trouvez une base de données → vous découvrez des identifiants.

C’est typiquement comme ça qu’un pentest progresse.

L’idée principale

Dirsearch est un outil de découverte.

Il ne “hacke” pas directement… mais il ouvre des portes.

Tableau récapitulatif des commandes dirsearch

Voici les commandes essentielles que vous allez utiliser régulièrement :

| Commande | Description |

|---|---|

-u URL | Spécifie la cible |

-w FILE | Définit une wordlist |

-e EXT | Ajoute des extensions |

-o FILE | Sauvegarde les résultats |

--exclude-status | Ignore certains codes |

-t | Nombre de threads |

--random-agent | User-Agent aléatoire |

--timeout | Définit le temps d’attente |

Dirsearch VS GoBuster

Si votre objectif est d’effectuer un scan rapide et efficace sans configuration lourde, GoBuster est souvent le meilleur choix.

En revanche, pour un audit plus approfondi, notamment dans un contexte SEO technique ou de sécurité web, Dirsearch s’avère plus complet. Il permet une personnalisation avancée des requêtes, une meilleure gestion des erreurs et une analyse plus fine des résultats, ce qui le rend particulièrement adapté aux utilisateurs expérimentés.

| Critère | GoBuster | Dirsearch |

|---|---|---|

| Langage | Go | Python |

| Installation | Simple (binaire) | Dépendances Python nécessaires |

| Performance | Très rapide ⚡ | Rapide mais plus lourd |

| Facilité d’utilisation | Très simple | Plus complexe |

| Fonctionnalités | Essentielles | Très complètes |

| Personnalisation | Limitée | Avancée |

| Cas d’usage idéal | Scan rapide / pentest | Audit approfondi / SEO technique |

Dirsearch est un outil fascinant. À première vue, il semble simple… mais plus vous l’utilisez, plus vous réalisez à quel point il peut révéler des choses inattendues.

Ce n’est pas seulement un scanner, c’est un révélateur de structure, un outil de compréhension, et parfois même un déclencheur de découvertes surprenantes. Vous commencez en testant quelques URL… et vous finissez par explorer toute l’architecture d’un site.

Prenez le temps de pratiquer, de tester sur vos propres projets, et surtout de comprendre ce que vous voyez. Car dans le monde du web, ce qui est caché est souvent bien plus intéressant que ce qui est visible.

Fondateur de l’agence Créa-troyes, affiliée France Num

Intervenant en Freelance.

Contactez-moi